Was ist AES-Verschlüsselung?

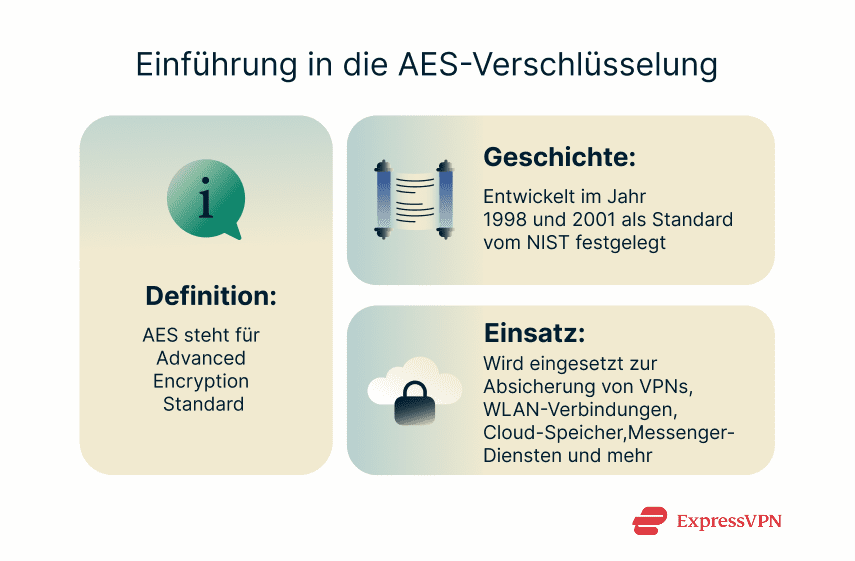

Wenn es um Verschlüsselung geht, gilt AES, also der Advanced Encryption Standard, als einer der wichtigsten Standards überhaupt. Es ist heute die am weitesten verbreitete Methode zur Datenverschlüsselung und wird unter anderem von Behörden, Unternehmen und Sicherheitsdiensten eingesetzt. Entscheidend sind vor allem Geschwindigkeit, Sicherheit und Effizienz.

Du hast AES sehr wahrscheinlich schon genutzt, oft ohne es zu merken. Es steckt hinter sicheren WLAN-Verbindungen, E-Mail-Diensten, Messenger-Apps, Cloud-Speicher, VPN-Verbindungen und vielen weiteren Anwendungen. Was dabei oft unklar bleibt, ist, wie AES-Verschlüsselung genau funktioniert und was sie von anderen Verfahren unterscheidet.

In diesem Artikel erklären wir, was AES-Verschlüsselung ist, wie sie funktioniert, wo sie eingesetzt wird und welche Rolle sie in Zukunft spielt.

Ein kurzer Überblick über AES

AES steht für Advanced Encryption Standard. Dabei handelt es sich um einen symmetrischen Blockchiffre-Algorithmus, der Daten verschlüsselt, indem er lesbare Informationen in unlesbaren Code umwandelt. Er wird sowohl für gespeicherte Daten als auch für Datenübertragungen verwendet.

AES basiert auf dem sogenannten Rijndael-Verfahren, das von den belgischen Kryptografen Joan Daemen und Vincent Rijmen entwickelt wurde. Die Methode wurde 1998 veröffentlicht und im Jahr 2001 offiziell vom National Institute of Standards and Technology (NIST) der USA als Standard festgelegt.

Seitdem hat sich AES weltweit als Standard für sichere Verschlüsselung etabliert. Es hat ältere Verfahren wie den Data Encryption Standard (DES) abgelöst, da es deutlich höhere Sicherheit und mehr Flexibilität bietet. Dadurch kann es in vielen unterschiedlichen technischen Bereichen eingesetzt werden.

Wie funktioniert AES-Verschlüsselung?

Vereinfacht gesagt nimmt AES Datenblöcke aus lesbarem Text und verarbeitet sie in mehreren aufeinanderfolgenden Schritten mithilfe eines geheimen Schlüssels. Dabei werden verschiedene Transformationen angewendet, die den ursprünglichen Inhalt Schritt für Schritt unkenntlich machen. Wichtig ist: Der Schlüssel stammt nicht direkt aus dem Algorithmus selbst. Er wird separat festgelegt oder erzeugt, zum Beispiel durch einen Zufallszahlengenerator. Dieser Schlüssel wird anschließend in mehrere sogenannte Rundenschlüssel aufgeteilt, die während der Verschlüsselung verwendet werden.

Am Ende entsteht ein verschlüsselter Datenblock, der ohne den passenden Schlüssel nicht mehr lesbar ist. Um die Daten wiederherzustellen, wird genau derselbe Schlüssel benötigt. Im Detail besteht die AES-Verschlüsselung aus mehreren zentralen Bestandteilen:

Symmetrische Verschlüsselung

Verschlüsselungsverfahren lassen sich grundsätzlich in zwei Kategorien einteilen: symmetrisch und asymmetrisch. Symmetrische Verfahren verwenden denselben Schlüssel zum Ver- und Entschlüsseln von Daten. Asymmetrische Verfahren nutzen zwei unterschiedliche Schlüssel: einen öffentlichen zum Verschlüsseln und einen privaten zum Entschlüsseln.

AES gehört zur symmetrischen Verschlüsselung. Das bedeutet, dass auf beiden Seiten derselbe Schlüssel verwendet wird. Wer diesen Schlüssel besitzt, kann die Daten sowohl verschlüsseln als auch wieder entschlüsseln.

Blockgröße und Schlüssellängen

AES ist ein Blockchiffre-Verfahren. Das bedeutet, dass die zu verschlüsselnden Daten in feste Einheiten, sogenannte Blöcke, aufgeteilt werden. Bei AES beträgt diese Blockgröße immer 128 Bit. Jeder dieser 128-Bit-Blöcke wird unabhängig verarbeitet, allerdings mit demselben Verschlüsselungsschlüssel. Intern wird jeder Block als 4×4-Matrix dargestellt. Diese Matrix besteht aus insgesamt 16 Feldern, wobei jedes Feld 8 Bit, also genau 1 Byte, enthält. Diese Struktur ist die Grundlage für alle weiteren Verarbeitungsschritte innerhalb des Algorithmus.

Während die Blockgröße fest vorgegeben ist, kann die Länge des verwendeten Schlüssels variieren. AES unterstützt drei unterschiedliche Schlüssellängen, die jeweils unterschiedliche Sicherheits- und Leistungsniveaus bieten:

- 128-bit: Dies ist die kleinste Schlüssellänge und verwendet 10 Verschlüsselungsrunden. Obwohl sie die geringste Länge hat, gilt sie bereits als äußerst sicher. Die Anzahl möglicher Schlüssel liegt bei mehr als 340 Undezillionen Kombinationen, was ein Durchprobieren praktisch unmöglich macht.

- 192-bit: Diese Variante arbeitet mit 12 Verschlüsselungsrunden. Sie bietet ein höheres Sicherheitsniveau als 128 Bit und gleichzeitig noch eine gute Performance. In der Praxis wird sie seltener eingesetzt, da sie zwischen den beiden anderen Varianten liegt.

- 256-bit: Dies ist die stärkste Variante mit insgesamt 14 Verschlüsselungsrunden. Sie wird in Bereichen eingesetzt, in denen maximale Sicherheit erforderlich ist, etwa bei besonders sensiblen Daten oder staatlichen Anwendungen. Aufgrund der langen Schlüssellänge gilt sie auch als widerstandsfähig gegenüber zukünftigen Angriffen, einschließlich theoretischer Szenarien mit Quantencomputern.

Schlüsselableitung und Verschlüsselungsrunden

Wie bereits erwähnt, verarbeitet AES die Daten nicht in einem einzigen Schritt, sondern in mehreren aufeinanderfolgenden Verschlüsselungsrunden. In jeder dieser Runden wird der Datenblock weiter transformiert, sodass er zunehmend schwerer zu entschlüsseln ist. Jede dieser Runden besteht aus vier klar definierten Transformationen, die immer in derselben Reihenfolge ausgeführt werden:

- SubBytes: In diesem Schritt wird jedes einzelne Byte im Datenblock durch ein entsprechendes Byte aus einer festgelegten Substitutionstabelle, der sogenannten S-Box, ersetzt. Dabei handelt es sich um eine Form der Substitutionsverschlüsselung, bei der Werte systematisch ausgetauscht werden, um Muster zu verschleiern.

- ShiftRows: Anschließend werden die Bytes in jeder Zeile der Matrix nach links verschoben. Die Anzahl der Verschiebungen hängt von der jeweiligen Zeile ab. Dieser Schritt gehört zur Permutationsverschlüsselung, da hier keine Werte ersetzt, sondern ihre Positionen verändert werden.

- MixColumns: Im nächsten Schritt werden die Spalten der Matrix erneut mathematisch verarbeitet und miteinander kombiniert. Jede Spalte wird dabei durch eine lineare Transformation verändert, wodurch die Daten weiter vermischt werden. Auch das ist ein Beispiel für Permutation, da die Struktur der Daten verändert wird, ohne neue Werte einzuführen.

- AddRoundKey: Zum Schluss wird der aktuelle Datenblock mit einem sogenannten Rundenschlüssel kombiniert. Dieser Rundenschlüssel wird aus dem ursprünglichen Verschlüsselungsschlüssel abgeleitet und sorgt dafür, dass jede Runde eine zusätzliche Sicherheitsebene erhält.

Jede einzelne Verschlüsselungsrunde verwendet einen eigenen Rundenschlüssel. Diese Rundenschlüssel werden nicht zufällig gewählt, sondern systematisch aus dem ursprünglichen Hauptschlüssel generiert. Dieser Prozess wird als Key Schedule bezeichnet. Der Key Schedule ist ein zentraler Bestandteil von AES. Er sorgt dafür, dass aus einem einzigen geheimen Schlüssel eine Reihe unterschiedlicher Schlüssel entsteht, die in den einzelnen Runden verwendet werden. Dadurch wird verhindert, dass sich Muster im Verschlüsselungsprozess wiederholen, und die Sicherheit des gesamten Verfahrens wird deutlich erhöht.

Wofür wird AES-Verschlüsselung verwendet?

AES ist heute der weltweite Standard zur Verschlüsselung sensibler digitaler Daten und wird in zahlreichen Anwendungen und Branchen eingesetzt.

- WLAN-Sicherheit: AES ist der De-facto-Verschlüsselungsstandard in modernen WLAN-Sicherheitsprotokollen wie Wi-Fi Protected Access 2 (WPA2) und WPA3. Er sorgt dafür, dass über WLAN übertragene Daten geschützt sind und verhindert, dass unbefugte Personen deinen Datenverkehr mitlesen oder darauf zugreifen können, wenn du dich mit einem Netzwerk verbindest.

- E-Mail und Messenger-Dienste: Viele bekannte E-Mail-Anbieter und Messaging-Apps, darunter Gmail, WhatsApp und Signal, nutzen AES-Verschlüsselung, um deine Nachrichten zu schützen. Dadurch können Inhalte nur von dir und der jeweiligen empfangenden Person gelesen werden.

- Sichere Logins und Webanwendungen: AES wird innerhalb von Transport Layer Security (TLS) eingesetzt, um Anmeldedaten und andere sensible Informationen zu verschlüsseln, wenn du dich bei Online-Diensten wie Banking-Plattformen oder sozialen Netzwerken einloggst.

- VPN-Verbindungen: Viele der gängigsten und zuverlässigsten VPN-Protokolle nutzen AES-Verschlüsselung. Dazu gehört auch das von ExpressVPN entwickelte Lightway-Protokoll. Häufig kommen dabei 256-Bit-Schlüssel zum Einsatz, um ein besonders hohes Maß an Sicherheit und Privatsphäre beim Surfen zu gewährleisten.

- Cloud-Speicher: Cloud-Dienste verwenden in der Regel AES-Verschlüsselung, um Dateien und Daten zu schützen, die Nutzer dort speichern. So bleiben Inhalte abgesichert, auch wenn sie außerhalb deiner eigenen Geräte gespeichert sind.

- Passwort-Manager: Passwort-Manager wie ExpressVPN Keys nutzen AES-Verschlüsselung, um den sogenannten „Tresor" zu sichern, in dem Passwörter und andere sensible Informationen wie Kreditkartendaten gespeichert sind.

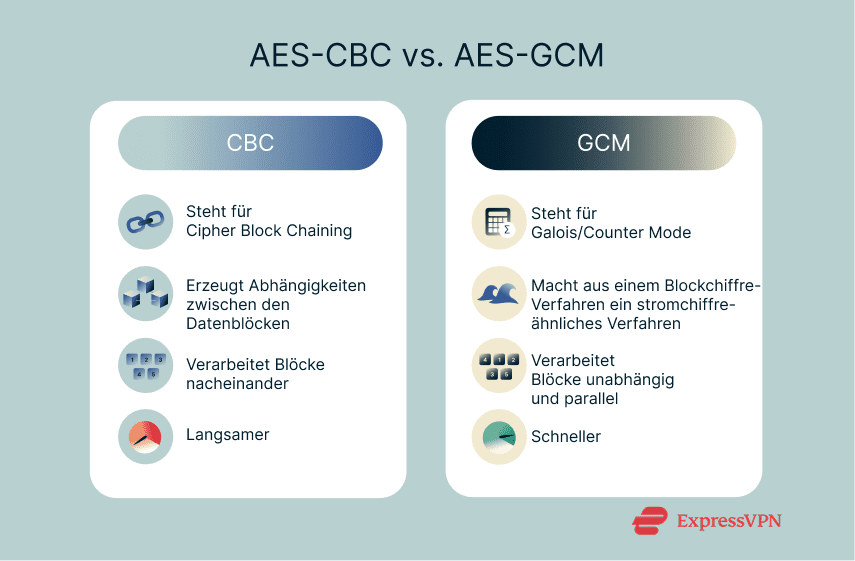

AES-Betriebsmodi: CBC vs. GCM

AES kann in verschiedenen Betriebsmodi eingesetzt werden. Jeder dieser Modi beschreibt, wie der Algorithmus angewendet wird, um Daten zu verschlüsseln oder zu entschlüsseln. Zwei der am häufigsten verwendeten Modi sind CBC und GCM. Im Folgenden schauen wir uns die Unterschiede genauer an.

Was ist AES-CBC?

CBC steht für „Cipher Block Chaining". Dabei wird vor der eigentlichen Verschlüsselung auf jeden Datenblock eine Operation namens „Exclusive OR" angewendet, auch als XOR bekannt. Zusätzlich benötigt CBC einen zufälligen Initialisierungsvektor, kurz IV. Dieser sorgt dafür, dass der erste Datenblock einzigartig ist. Dadurch entsteht eine Abhängigkeit zwischen den einzelnen Blöcken. Selbst wenn zwei Klartext-Blöcke identisch sind, entstehen unterschiedliche verschlüsselte Ergebnisse.

Allerdings hat CBC auch einige Nachteile. Die Verschlüsselung muss sequenziell erfolgen, da jeder Block vom vorherigen abhängt. Das macht den Prozess langsamer und ressourcenintensiver als effizientere Verfahren. Außerdem verfügt CBC über keine integrierte Möglichkeit zur Überprüfung der Datenintegrität.

Was ist AES-GCM?

GCM steht für Galois/Counter Mode und funktioniert grundlegend anders als CBC. Es nutzt mathematische Operationen im Galois-Feld sowie einen Zählermechanismus. Dadurch wird ein Blockchiffre-Verfahren im Prinzip in einen Stromchiffre-ähnlichen Modus überführt. Ein entscheidender Vorteil ist, dass mehrere Datenblöcke parallel verarbeitet werden können. Dadurch ist AES-GCM deutlich schneller und effizienter.

Zusätzlich verfügt GCM über eine integrierte Authentifizierung. Es verschlüsselt Daten also nicht nur, sondern überprüft auch deren Integrität und Echtheit. Manipulationen können so erkannt werden.

Welcher Modus ist sicherer?

CBC gilt weiterhin als sicher, wenn es korrekt eingesetzt wird, also mit einem zufälligen Initialisierungsvektor und in Kombination mit einem Authentifizierungsverfahren wie HMAC. Trotzdem hat sich GCM als moderner Standard etabliert. Es ist schneller, bietet integrierte Authentifizierung und ist besser gegen typische Angriffe geschützt, zum Beispiel gegen sogenannte Padding-Oracle-Angriffe.

Gilt AES heute noch als sicher?

Kurz gesagt: ja. AES gilt nach wie vor als sehr sichere Verschlüsselungsmethode und ist deshalb weltweit der führende Standard für die Absicherung von Daten. Der Algorithmus wurde intensiv analysiert und hat sich gegenüber vielen bekannten kryptografischen Angriffen als robust erwiesen.

Allerdings ist AES nicht vollkommen unangreifbar. Die Sicherheit hängt stark davon ab, wie der Schlüssel geschützt wird. Wenn der Schlüssel kompromittiert wird, ist die gesamte Verschlüsselung wirkungslos. Zudem gibt es Angriffsarten wie Side-Channel-Angriffe oder Social Engineering, die nicht direkt den Algorithmus selbst angreifen, sondern Schwachstellen in der Umsetzung oder Nutzung ausnutzen.

Brute-Force-Angriffe und bekannte Angriffsmethoden

Ein Brute-Force-Angriff bedeutet, dass systematisch alle möglichen Schlüssel ausprobiert werden, bis der richtige gefunden wird. Theoretisch ist das auch bei AES möglich. In der Praxis ist es jedoch unrealistisch. Besonders bei AES mit 256 Bit ist die Anzahl möglicher Schlüssel so groß, dass selbst moderne Supercomputer Billionen Jahre benötigen würden, um alle Kombinationen zu testen.

Deshalb stellen Brute-Force-Angriffe aktuell kaum eine reale Bedrohung dar. Das gilt auch für viele andere bekannte Angriffsmethoden. Zwar wurden im Laufe der Zeit theoretische Angriffe beschrieben, diese sind jedoch entweder nicht praktikabel oder würden ebenfalls extrem lange dauern.

Etwas relevanter sind sogenannte Side-Channel-Angriffe. Dabei wird versucht, Informationen aus dem Verhalten eines Systems während der Verschlüsselung zu gewinnen, etwa durch Messung von Zeit, Stromverbrauch oder anderen Signalen. Ziel ist es, den Aufwand für einen Brute-Force-Angriff zu reduzieren. Wenn AES jedoch korrekt implementiert ist und geeignete Schutzmaßnahmen verwendet werden, sind auch solche Angriffe sehr schwer erfolgreich durchzuführen.

In der Praxis stellt oft der Mensch das größte Risiko dar. Selbst eine starke AES-Verschlüsselung hilft wenig, wenn sie mit schwachen Passwörtern kombiniert wird. Angreifer können auch Keylogger oder Social-Engineering-Methoden einsetzen, um an Zugangsdaten zu gelangen und so verschlüsselte Inhalte indirekt zugänglich zu machen.

AES und Quantencomputer

Mit dem Fortschritt bei Quantencomputern geraten viele klassische Verschlüsselungsverfahren zunehmend unter Druck. Quantencomputer arbeiten nach völlig anderen Prinzipien als herkömmliche Rechner und könnten insbesondere asymmetrische Verfahren deutlich schneller brechen. AES ist als symmetrisches Verschlüsselungsverfahren vergleichsweise widerstandsfähig. Es wird erwartet, dass Quantencomputer Brute-Force-Angriffe auf AES etwa doppelt so schnell durchführen können wie klassische Computer. Trotzdem bleibt der benötigte Aufwand extrem hoch.

Das bedeutet: Auch unter Berücksichtigung zukünftiger Entwicklungen gilt AES weiterhin als relativ robust gegenüber Quantenbedrohungen.

Was ist der Unterschied zwischen AES und RSA?

RSA, benannt nach Rivest, Shamir und Adleman, ist ein asymmetrisches Verschlüsselungsverfahren. Es verwendet zwei Schlüssel: einen öffentlichen Schlüssel zum Verschlüsseln und einen privaten Schlüssel zum Entschlüsseln. Das unterscheidet es grundlegend von AES, das als symmetrisches Verfahren mit nur einem Schlüssel arbeitet, der sowohl für die Verschlüsselung als auch für die Entschlüsselung verwendet wird.

RSA-Schlüssel sind in der Regel deutlich länger als AES-Schlüssel und können über 4.000 Bit umfassen. Das Verfahren wird vor allem für sichere Datenübertragung und Schlüsselaustausch eingesetzt. Für größere Datenmengen ist RSA jedoch ungeeignet, da die Verschlüsselung deutlich langsamer ist. Deshalb wird es meist nur für kleine Datenmengen oder als Teil hybrider Verschlüsselungssysteme verwendet.

Fazit: Kann man AES im Jahr 2025 noch vertrauen?

Ja, AES kann auch im Jahr 2025 weiterhin als vertrauenswürdig gelten. Insbesondere AES mit 256 Bit zählt zu den sichersten Verschlüsselungsverfahren überhaupt. Es wird von Behörden, Sicherheitslösungen und führenden IT-Unternehmen weltweit eingesetzt. Der Algorithmus hat sich als widerstandsfähig gegenüber den meisten bekannten Angriffsmethoden erwiesen und gilt auch im Hinblick auf kommende Entwicklungen, einschließlich Quantencomputern, als vergleichsweise zukunftssicher.

FAQ: Häufige Fragen zur AES-Verschlüsselung

Kann AES-Verschlüsselung geknackt werden?

Ja, auch wenn die AES-Verschlüsselung extrem sicher ist, gilt sie nicht als absolut unüberwindbar. Sie ist sehr widerstandsfähig gegenüber vielen Angriffsarten, zum Beispiel Brute-Force-Angriffen. In der Praxis hängt die Sicherheit jedoch stark davon ab, wie gut der Verschlüsselungsschlüssel geschützt ist. Wird der Schlüssel kompromittiert, sind auch die verschlüsselten Daten nicht mehr sicher.

Welche AES-Schlüssellänge ist am sichersten?

256-Bit-Schlüssel gelten als die sicherste Variante. Sie sind länger als 128-Bit- und 192-Bit-Schlüssel und verwenden mehr Verschlüsselungsrunden, nämlich 14 statt 10 oder 12. Dadurch bieten sie ein höheres Sicherheitsniveau.

Wird AES in VPNs verwendet?

Ja, AES-Verschlüsselung wird in vielen VPN-Protokollen eingesetzt, darunter Lightway von ExpressVPN, OpenVPN, IKEv2 und andere. In den meisten Fällen kommt AES mit 256-Bit-Schlüsseln zum Einsatz, um ein möglichst hohes Maß an Sicherheit für Nutzer zu gewährleisten.

Was ist der Unterschied zwischen AES-128 und AES-256?

AES unterstützt verschiedene Schlüssellängen, darunter 128 Bit und 256 Bit. Beide Varianten gelten als sicher, unterscheiden sich jedoch in mehreren Punkten:

- Länge: 256-Bit-Schlüssel sind deutlich länger und komplexer als 128-Bit-Schlüssel

- Anzahl der Runden: AES-128 verwendet 10 Verschlüsselungsrunden, während AES-256 insgesamt 14 Runden durchläuft

- Leistung: Durch die kürzere Schlüssellänge und weniger Runden ist AES-128 schneller und benötigt weniger Rechenleistung. Das macht es besonders geeignet für Geräte mit begrenzten Ressourcen

- Sicherheit: Durch die längere Schlüssellänge, zusätzliche Runden und die deutlich größere Anzahl möglicher Kombinationen gilt AES-256 als sicherer. AES-128 ist ebenfalls sicher, aber AES-256 bietet zusätzlichen Schutz, insbesondere gegenüber Brute-Force-Angriffen und zukünftigen Bedrohungen

Ist AES die stärkste Verschlüsselung?

AES gehört zu den stärksten Verschlüsselungsverfahren, die heute im Einsatz sind. Es ist jedoch schwer, ein einzelnes Verfahren als absolut das stärkste zu bezeichnen, da mehrere Algorithmen ein sehr hohes Sicherheitsniveau bieten und bislang nicht geknackt wurden. Neben AES gibt es auch andere robuste Verfahren, zum Beispiel ChaCha20.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN