Guia definitivo para segurança do celular: como proteger seu dispositivo móvel

Provavelmente você começa o dia pegando seu celular. É nele que você checa mensagens, gerencia seu dinheiro, tira fotos, guarda ingressos e até mesmo trabalha. Com tanta coisa em um único aparelho, não é surpresa que os celulares sejam um alvo principal para ladrões e golpistas. A boa notícia é que você não precisa de habilidades técnicas sofisticadas para se manter seguro. O que você precisa é de um plano simples e realista.

Neste guia, vamos apresentar passos práticos e fáceis de seguir para manter seu celular protegido contra as ameaças mais comuns da atualidade, sem perder a praticidade que o torna tão essencial no dia a dia.

O que é segurança do celular e por que ela importa?

Segurança do celular é o conjunto de ferramentas e práticas que protegem seu dispositivo e as informações nele contidas contra diferentes ameaças, como malware, hackers, vazamentos de dados ou até mesmo perda e roubo.

O que a segurança no celular inclui?

Proteger seu celular exige atenção a diversas áreas. Embora não seja um padrão oficial, considerá-las como pilares ajuda a organizar os principais riscos e defesas em uma estrutura clara e prática para sua vida digital:

- Endurecimento de dispositivo: refere-se às medidas de segurança integradas ao próprio celular. Inclui mecanismos como bloqueio de tela, autenticação biométrica, criptografia de armazenamento e funções remotas de "encontrar/bloquear/apagar" que protegem o dispositivo em caso de perda ou roubo.

- Endurecimento de conta: tem como foco as identidades digitais vinculadas ao celular. Isso inclui o uso de métodos de login seguros, como senhas e autenticação multifator, para proteger serviços como e-mail, bancos e redes sociais contra acessos não autorizados.

- Segurança de aplicativo móvel: regula os softwares que você instala. Geralmente, é recomendável baixar aplicativos de fontes confiáveis, revisar permissões de aplicativos cuidadosamente e mantê-los atualizadas para evitar que malware se instale no seu dispositivo. O Play Protect e as avaliações da App Store são medidas de segurança, não garantias.

- Higiene de rede: a ênfase aqui está nas conexões de internet. Práticas seguras e tecnologias de criptografia, como redes privadas virtuais (VPNs), ajudam a reduzir os perigos de redes não seguras e a potencial interceptação de atividades online.

Quem precisa de segurança do telefone e por quê?

Em resumo, qualquer pessoa que possua um smartphone precisa de segurança para o aparelho. Seja você um estudante se conectando a uma rede Wi-Fi pública, um profissional checando e-mails de trabalho em qualquer lugar ou alguém que simplesmente deseja manter a privacidade de suas fotos pessoais e aplicativos bancários, seu celular é um alvo.

Os cibercriminosos dependem da escala. Ataques automatizados tentam milhões de senhas roubadas, e malwares se escondem em aplicativos suspeitos baixados milhares de vezes. Ao mesmo tempo, os riscos do dia a dia permanecem, como perder um celular desbloqueado no trem ou tê-lo roubado em um bar lotado.

E não se trata apenas de uso pessoal. Para empresas, cada telefone faz parte de um cenário de segurança mais amplo. Um dispositivo comprometido pode dar aos invasores acesso a e-mails corporativos, arquivos compartilhados ou serviços em nuvem.

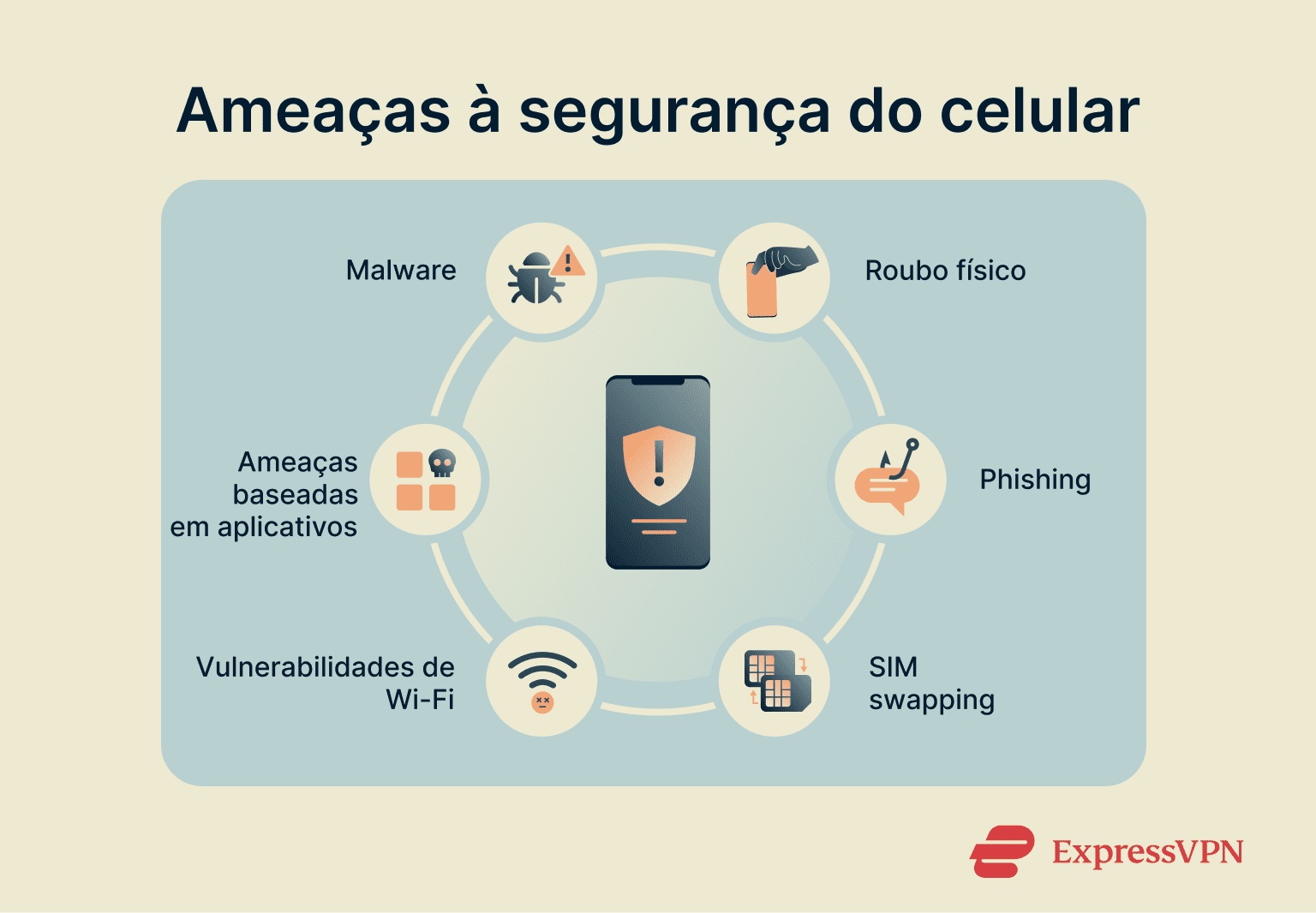

As ameaças de segurança mais comuns em dispositivos móveis

As ameaças em dispositivos móveis geralmente seguem padrões familiares. A chave para se proteger é aprender a reconhecer esses padrões precocemente, para que você possa identificar riscos rapidamente e reagir antes que causem danos.

1. Malware e vírus

Malware é um termo geral para software malicioso, sendo os vírus um dos seus tipos mais conhecidos. Ele pode chegar ao seu celular por meio de aplicativos instalados por fora da loja oficial, anúncios maliciosos ou permissões violadas. Uma vez instalado, ele pode se disfarçar de aplicativo confiável, roubar dados de login, interceptar códigos de segurança ou espionar a vítima (no caso de trojans bancários ou stalkerware).

A dimensão do problema é significativa. Em 2024, a verificação em tempo real do Google Play Protect detectou mais de 13 milhões de novos aplicativos maliciosos fora da Play Store. A empresa de segurança Zimperium também relatou um aumento repentino de trojans bancários móveis entre 2022 e 2023, com o número de famílias de malware que visam aplicativos bancários quase triplicando de 10 para 29.

2. Ameaças e spyware baseados em aplicativos

Muitas ameaças em dispositivos móveis provêm dos aplicativos que os usuários instalam por conta própria e geralmente se enquadram em três grupos.

Alguns aplicativos têm privilégios excessivos, solicitando mais acesso do que o necessário, como um jogo que pede acesso aos contatos ou ao microfone. Outros são simplesmente inseguros, com código fraco ou gerenciamento inadequado de dados que pode expor as informações dos usuários. E alguns são totalmente maliciosos, como spyware — que rastreia secretamente a localização, mensagens, chamadas ou teclas digitadas e envia os dados para terceiros.

3. Vulnerabilidades de Wi-Fi e de rede

Redes Wi-Fi públicas em locais como cafés, aeroportos e hotéis são convenientes, mas geralmente carecem de segurança adequada. Invasores podem criar hotspots falsos com nomes que parecem legítimos (como "Wi-Fi Hóspede Hotel”). Assim que você se conecta, eles lançam ataques man-in-the-middle (MITM), interceptando ou alterando o tráfego de rede.

Outro risco comum é o sequestro de sessão, em que invasores roubam cookies ou tokens de sessão para se passar pela vítima online. Mesmo que a maioria dos aplicativos e sites modernos use HTTPS, um hotspot malicioso ou uma conexão mal configurada ainda podem colocar contas e dados de usuários em risco.

4. Ataques a cartões SIM e SIM swapping

Invasores podem clonar um cartão SIM se tiverem acesso físico a ele, copiando seus dados para outro cartão sob seu controle. A ameaça mais comum, no entanto, é o SIM swapping (ou fraude de cartão SIM), quando alguém engana uma operadora de celular para transferir um número de telefone para um SIM que controla. Uma vez que isso acontece, o invasor recebe as ligações e mensagens SMS da vítima, incluindo senhas de uso único e links de recuperação.

Outro risco vem do protocolo obsoleto do Sistema de Sinalização nº 7 (SS7), que as redes telefônicas ainda usam para rotear chamadas e mensagens de texto. Por não possuir as salvaguardas modernas, invasores com acesso à rede podem interceptar mensagens, grampear chamadas ou rastrear a localização de um telefone. Embora os usuários não possam impedir ataques ao SS7 por conta própria, isso serve como um lembrete de como os sistemas de telecomunicações antigos ainda representam riscos de segurança.

5. Phishing e engenharia social

A engenharia social engana as pessoas para que revelem informações confidenciais, e o método mais comum é o phishing. Em celulares, isso geralmente aparece como uma mensagem de texto (smishing) ou uma mensagem que cria senso de urgência, como alegar que uma conta está bloqueada ou que um pacote está esperando.

O link leva a um site falso que parece legítimo, onde a inserção de dados confidenciais os entrega ao invasor. Telas pequenas e toques rápidos tornam ainda mais difícil detectar esses golpes em dispositivos móveis.

6. Ameaças físicas

Nem todos os ataques são digitais — às vezes, os mais simples são os mais eficazes. Criminosos podem começar observando a vítima digitar sua senha em um local público e, em seguida, roubar o celular momentos depois. Com o aparelho e a senha em mãos, os criminosos podem desbloquear aplicativos, acessar contas e causar danos rapidamente, antes que a vítima possa reagir.

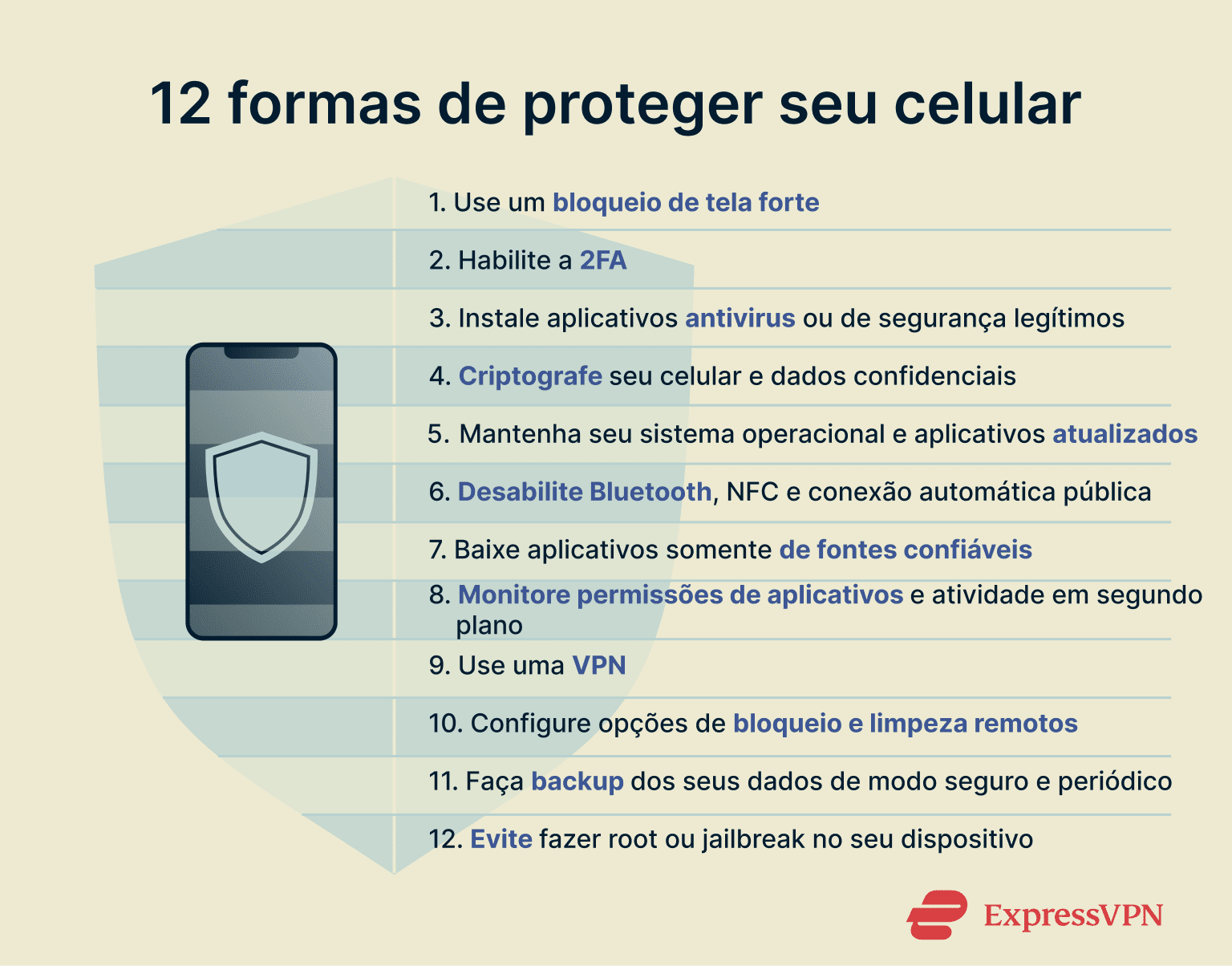

Como proteger seu celular

Se você quer manter seu celular seguro, o segredo está nas camadas. Pense na segurança como uma pilha de escudos; cada camada cobre as lacunas das outras. Juntas, elas criam defesas sobrepostas que tornam muito mais difícil para invasores penetrarem.

1. Use um bloqueio de tela forte

A tela de bloqueio é a primeira e mais importante linha de defesa do seu celular. Um simples deslizar de dedo ou um padrão fraco são fáceis de burlar, mas um PIN ou senha forte cria uma barreira que os invasores não conseguem romper sem conhecimento.

Muitos celulares também oferecem biometria, como impressões digitais ou reconhecimento facial. Esses recursos são principalmente de conveniência, mas não substituem um PIN ou senha forte, pois o nível de segurança que oferecem é muito menor.

2. Habilite a 2FA

A autenticação de dois fatores (2FA) adiciona uma verificação extra ao fazer login — de maneira que, mesmo que alguém roube sua senha, não conseguirá acessar sua conta. Habilite-a para contas importantes como e-mail, banco e armazenamento em nuvem.

É melhor usar um aplicativo autenticador ou senhas, em vez de códigos SMS, que podem ser interceptados em um ataque de troca de SIM. Armazene as senhas restantes em um gerenciador de senhas confiável, como o ExpressKeys, para que sejam longas e exclusivas. Para obter máxima proteção, considere usar uma chave física (como uma YubiKey), que funciona com USB-C ou NFC (Near Field Communication) na maioria dos celulares.

3. Instale um antivírus legítimo

Um software antivírus é projetado para detectar e bloquear arquivos maliciosos, tentativas de phishing e spyware antes que comprometam seu dispositivo. Em dispositivos móveis, um bom antivírus pode alertá-lo sobre tentativas de phishing e ainda verificar aplicativos, links e downloads para sinalizar comportamentos perigosos, oferecendo proteção além das defesas integradas do celular.

4. Criptografe seu celular e dados confidenciais

No Android, a criptografia é habilitada por padrão ao configurar uma tela de bloqueio com PIN, senha ou biometria, garantindo que seus arquivos não possam ser lidos sem suas credenciais. No iPhone, siga este guia para habilitar a criptografia de ponta a ponta (E2EE) dos dados armazenados no seu dispositivo.

Para conversas privadas, a criptografia não para no seu dispositivo. Apps de mensagens como Signal e WhatsApp também usam E2EE, garantindo que somente você e a pessoa com quem está conversando possam ler as mensagens. Isso as torna uma opção mais segura para conversas confidenciais em comparação com SMS não criptografados ou serviços de mensagens padrão.

5. Use uma VPN

Uma rede privada virtual (VPN) adiciona proteção além da criptografia integrada do seu telefone ou dos aplicativos. Em vez de proteger apenas os dados armazenados ou as conversas, ela criptografa todo o tráfego que sai do seu celular.

Isso é especialmente importante em redes Wi-Fi públicas, onde invasores podem tentar espionar sua atividade. Com um serviço confiável como a ExpressVPN, sua conexão passa por um túnel seguro que oculta sua navegação e mascara seu endereço IP.

Começar é simples: baixe o aplicativo, faça login e conecte-se. A partir daí, todo o seu tráfego móvel será criptografado até que você o desative.

6. Mantenha seu sistema operacional e aplicativos atualizados

Atualizações de software são uma das suas defesas mais eficazes. Programas e sistemas operacionais podem conter falhas de segurança, chamadas vulnerabilidades, que os cibercriminosos exploram para invadir dispositivos e roubar dados.

Para combater isso, os desenvolvedores lançam atualizações que incluem "patches" para corrigir essas falhas e fechar as brechas de segurança. É por isso que é importante ativar as atualizações automáticas tanto para seu sistema operacional quanto para seus aplicativos.

7. Desative o Bluetooth, o NFC e a conexão automática em redes públicas

As conexões sem fio do seu celular (como Bluetooth e NFC) criam uma superfície de ataque sem fio, o que significa que são pontos de entrada potenciais para um invasor. Quando não estiver usando, desligue-as.

Remova quaisquer dispositivos pareados antigos ou desconhecidos e desative a conexão automática de Wi-Fi para que seu celular não se conecte automaticamente a um ponto de acesso falso disfarçado de rede confiável.

8. Baixe aplicativos somente de fontes confiáveis

Os aplicativos são uma das principais formas de ameaças entrarem nos celulares. Para se manter seguro, use apenas a Google Play Store ou a App Store da Apple, onde os aplicativos passam por verificações antes de ser publicados.

No Android, o Google Play Protect também verifica os aplicativos em segundo plano e avisa se algo parecer prejudicial. A instalação manual de aplicativos a partir de sites aleatórios ou lojas não oficiais ignora essas proteções e torna muito mais fácil acabar infectado com malware.

9. Monitore permissões de aplicativos e atividade em segundo plano

Ao instalar um aplicativo, ele solicita permissão para acessar partes do seu celular, como a câmera, o microfone ou a localização. Siga o princípio do menor privilégio: um aplicativo deve ter apenas as permissões estritamente necessárias para funcionar corretamente.

Um aplicativo de calculadora, por exemplo, não tem motivo para solicitar sua localização. Revise regularmente as permissões dos aplicativos nas configurações do seu telefone e revogue qualquer uma que pareça excessiva.

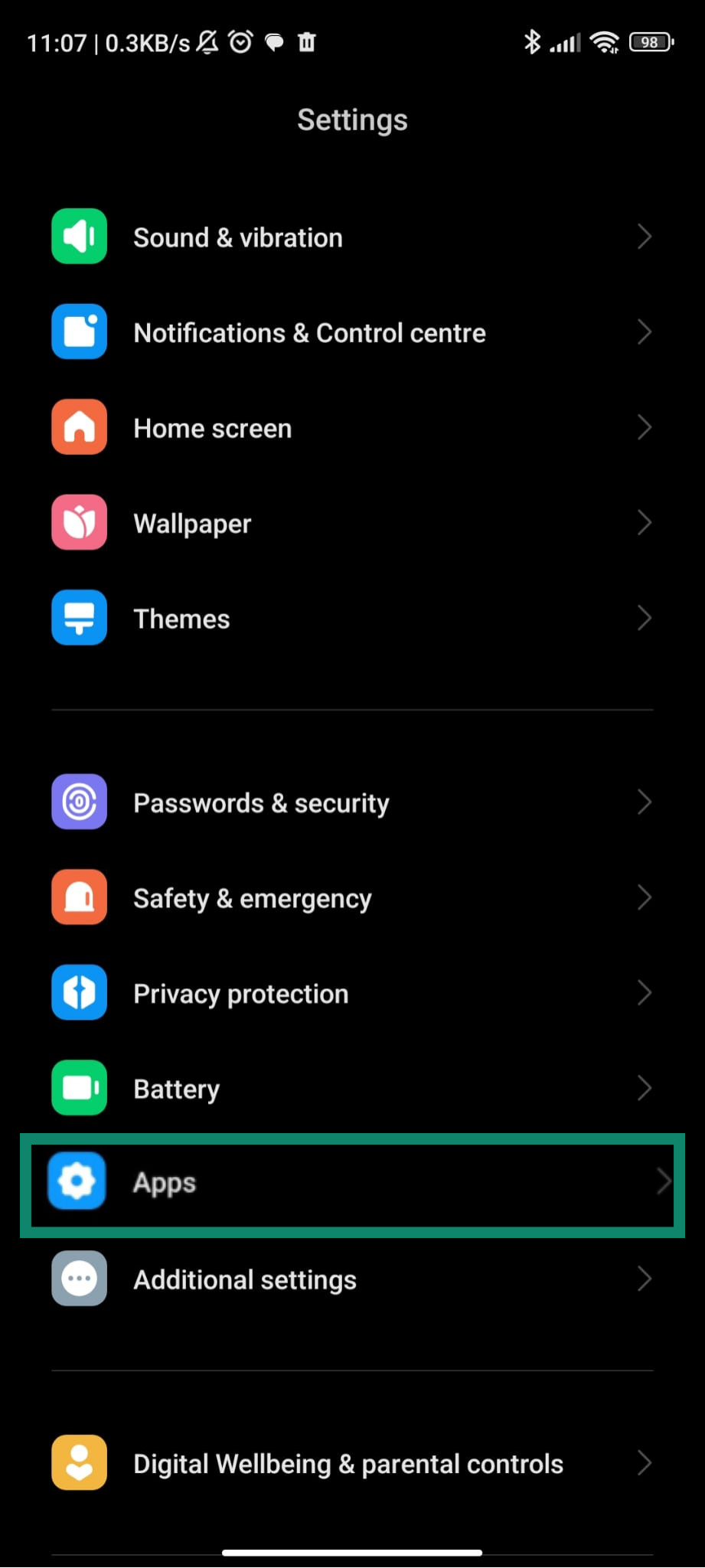

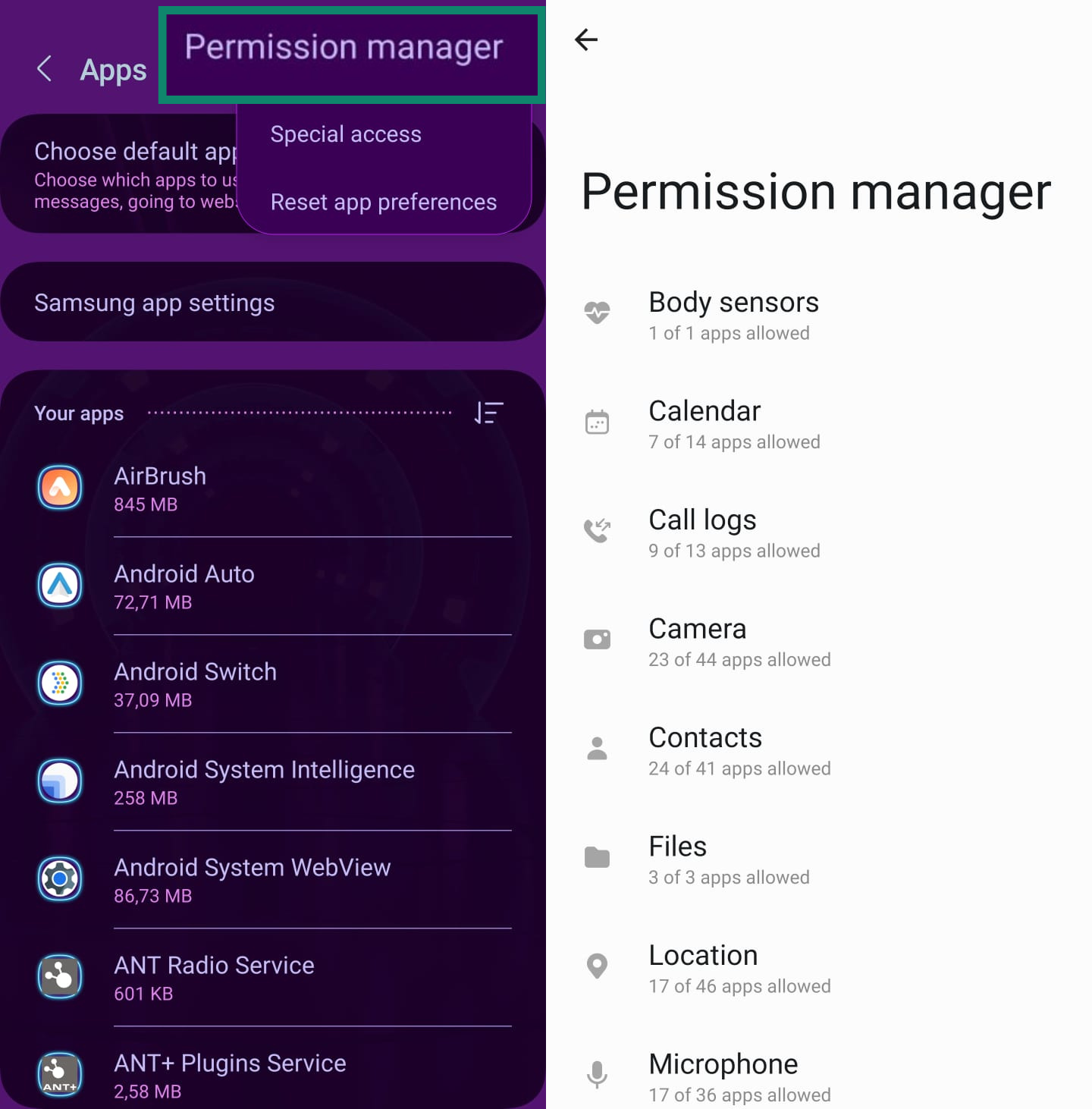

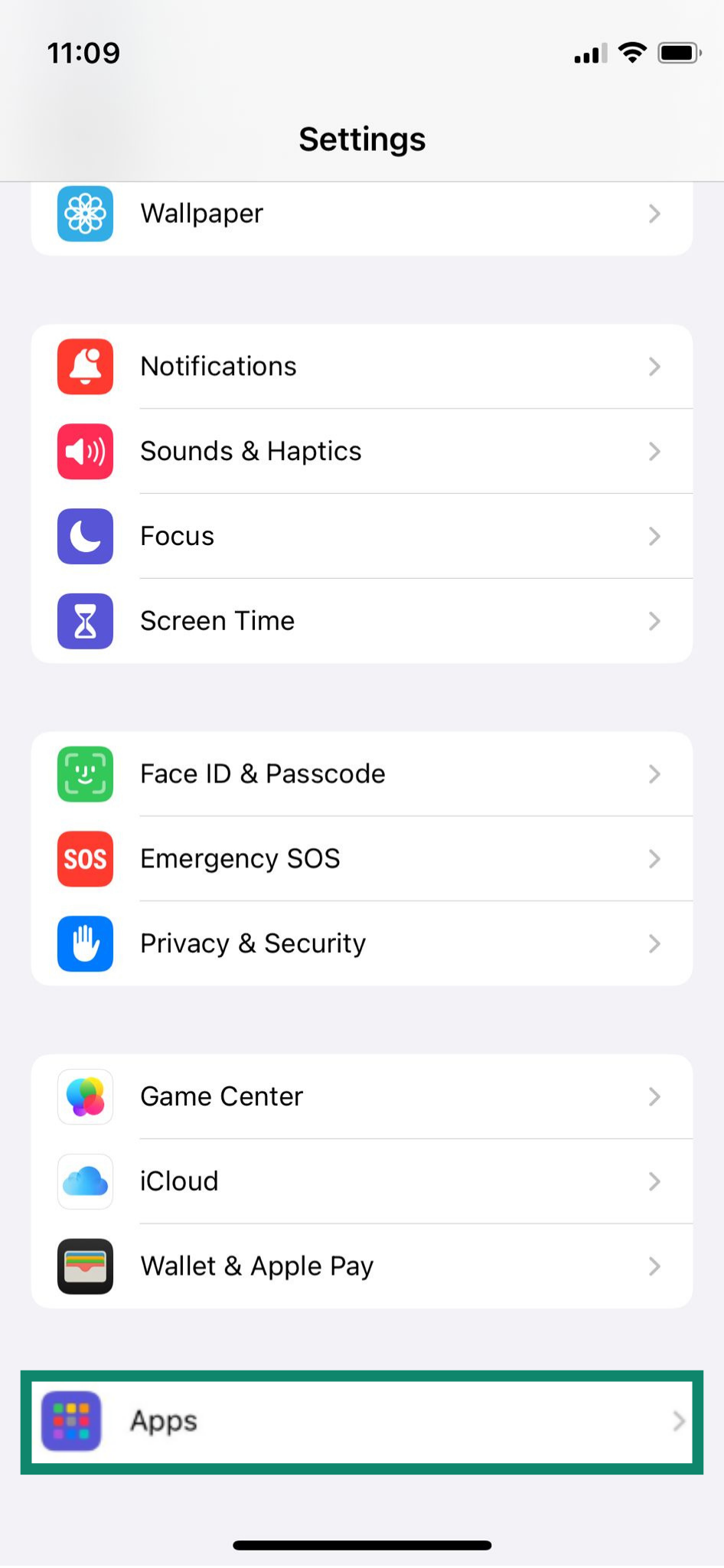

No Android

- Acesse Settings (Configurações) e selecione Apps (Aplicativos).

- Dependendo do modelo do Android, clique em More (Mais) ou Permissions (Permissões) e selecione Permission manager (Gerenciador de permissões). Revogue permissões que pareçam excessivas.

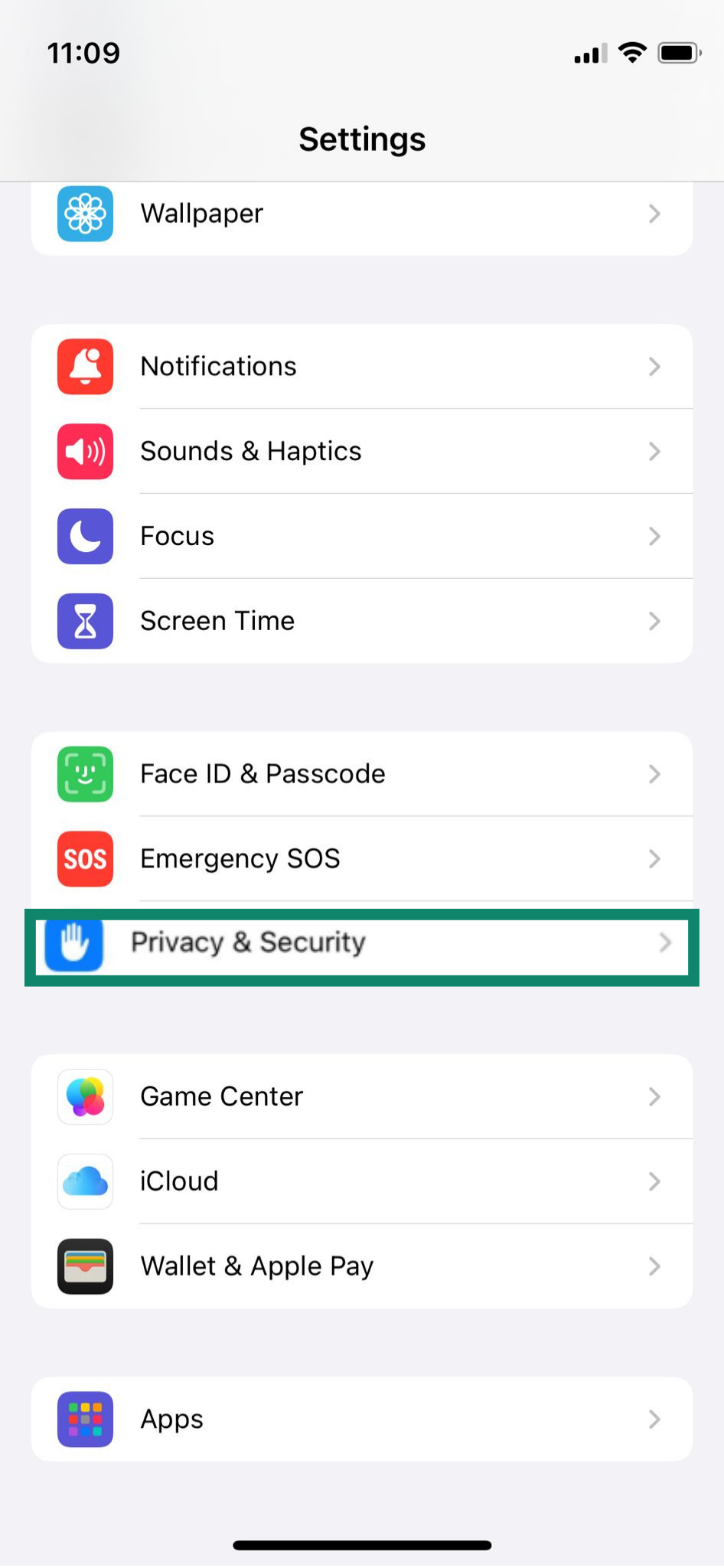

No iPhone

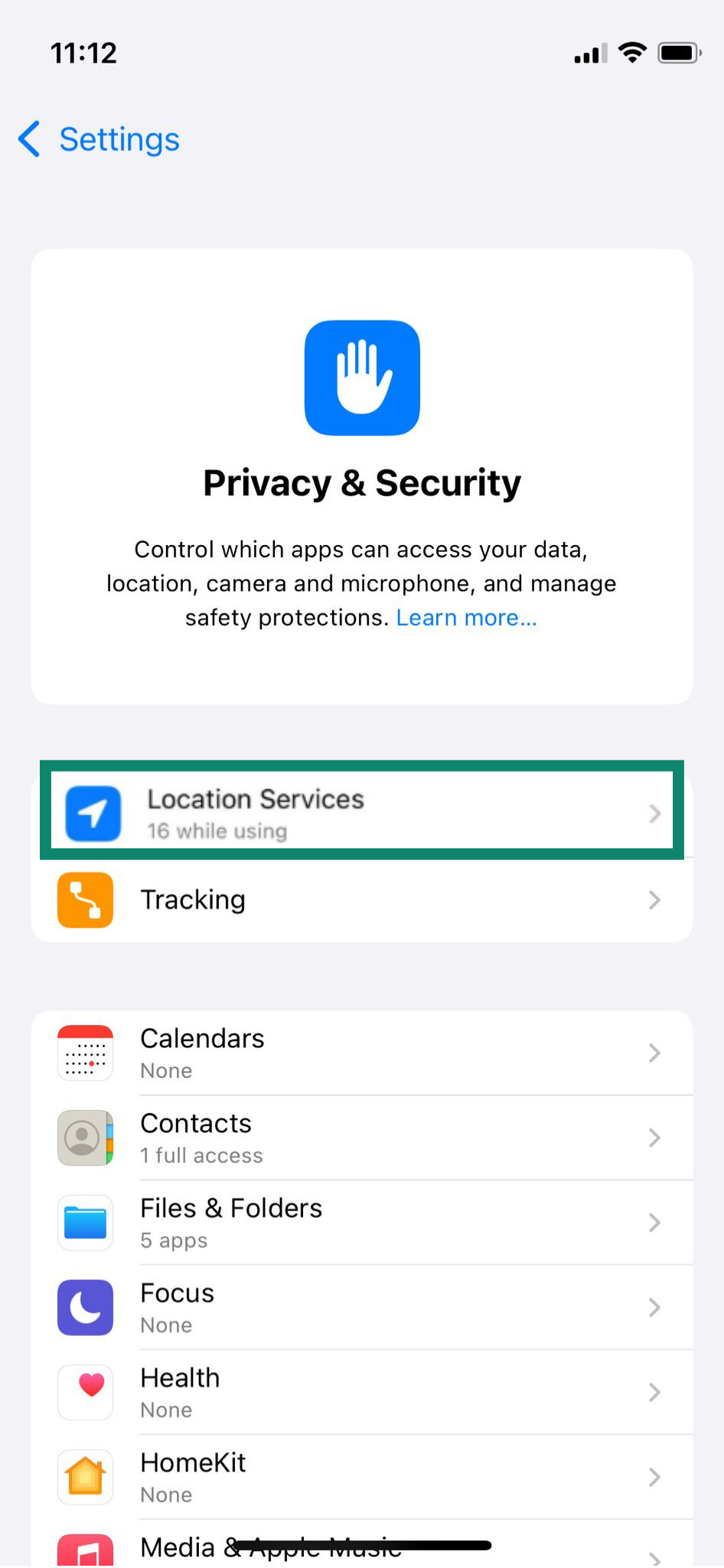

- Abra Settings (Ajustes) e acesse Privacy & Security (Privacidade e segurança).

- Selecione Location Services (Serviços de localização) e revogue permissões de aplicativos que não precisam saber sua localização.

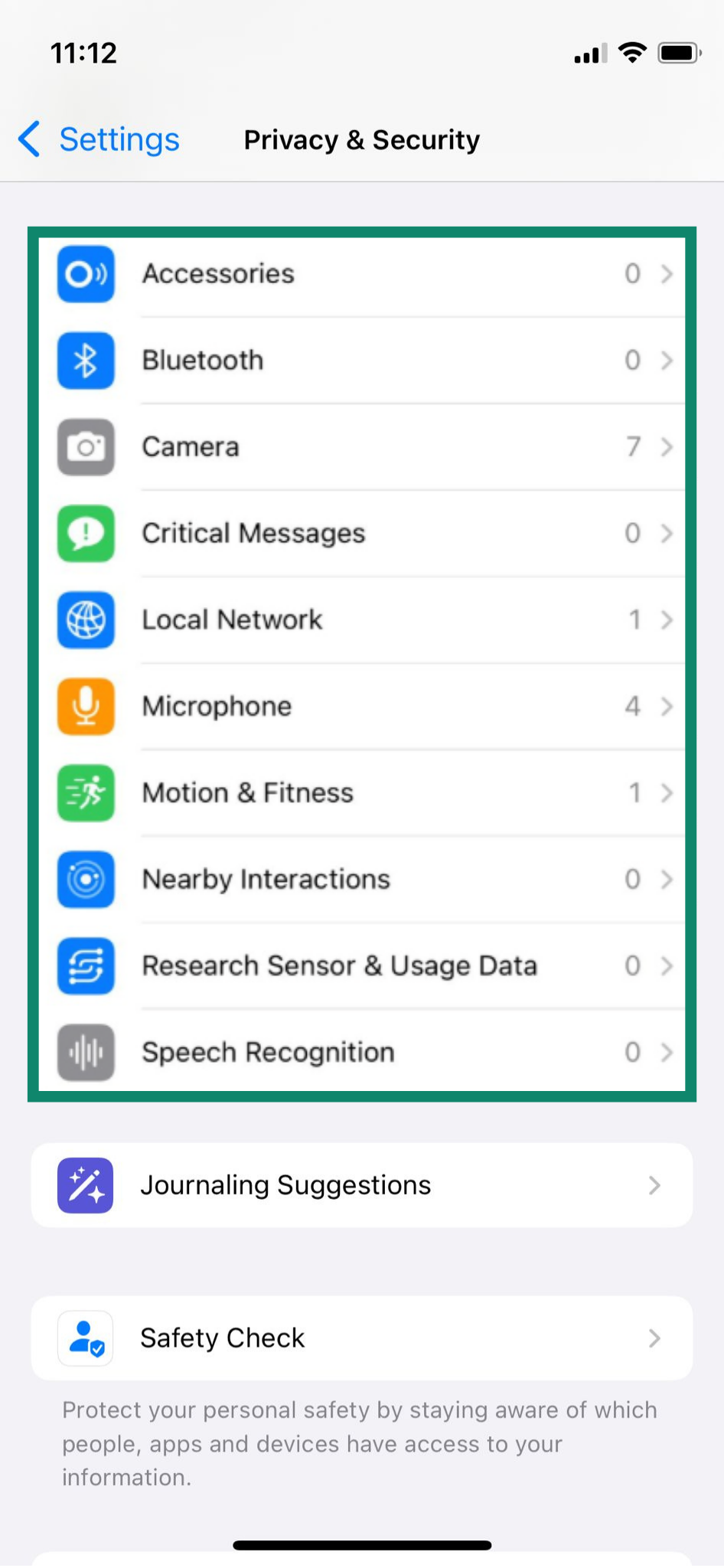

- Volte para Privacy & Security (Privacidade e segurança). Desça a tela e selecione opções como Bluetooth (Bluetooth), Camera (Câmera), Microphone (Microfone), etc., para ver quais aplicativos podem usá-los. Desabilite permissões se necessário.

Outra opção é acessar Settings (Ajustes) > Apps (Aplicativos), onde você pode revisar cada aplicativo individualmente e ver exatamente quais permissões estão habilitadas.

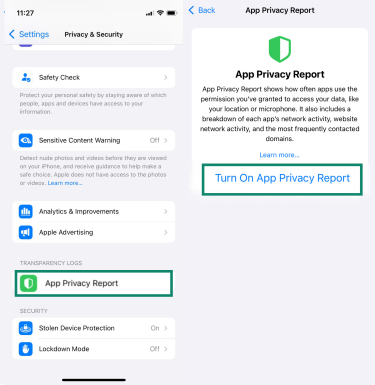

Você também pode acessar Settings (Configurações) > Privacy & Security (Privacidade e segurança) > App Privacy Report (Relatório de privacidade de aplicativos) > Turn On App Privacy Report (Habilitar relatório de privacidade de aplicativos) para verificar como os aplicativos usam as permissões que você concedeu e quais dados acessam em segundo plano.

10. Configure opções de bloqueio e limpeza remotos

Serviços como Buscar (Apple) e Google Find Hub (Android) funcionam como uma rede de segurança caso seu celular seja perdido ou roubado. Eles permitem localizar seu aparelho em um mapa, bloqueá-lo remotamente com uma mensagem personalizada ou, se necessário, apagar todos os seus dados pessoais. Certifique-se de que esses recursos estejam ativados e teste-os para saber como funcionam.

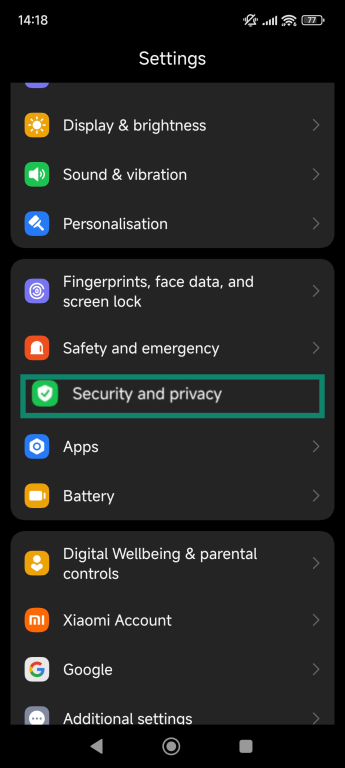

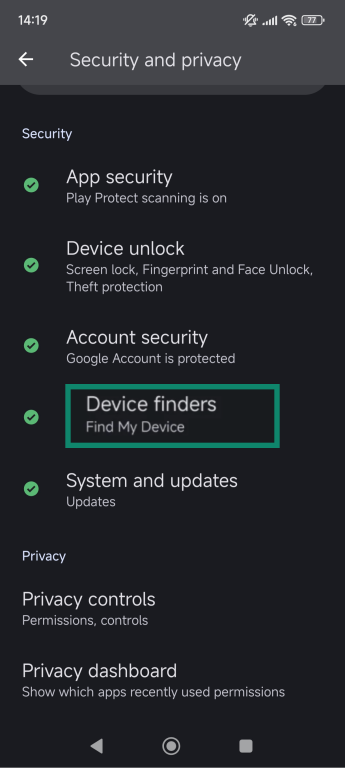

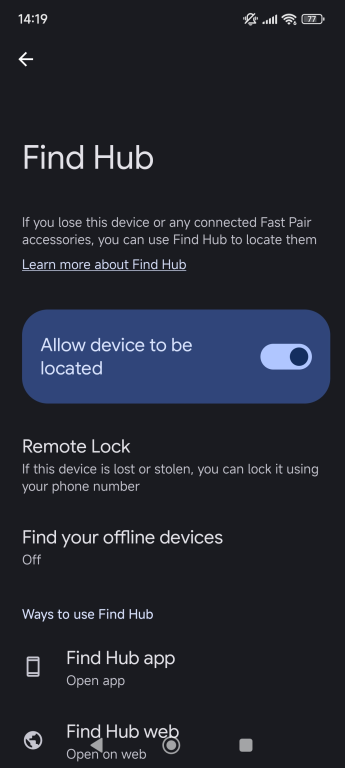

No Android

- Abra Settings (Configurações) e acesse Security and privacy (Segurança e privacidade) — em alguns dispositivos, ele pode se chamar apenas Security (Segurança).

- Toque em Find My Device (Encontrar meu dispositivo).

- Habilite essa opção.

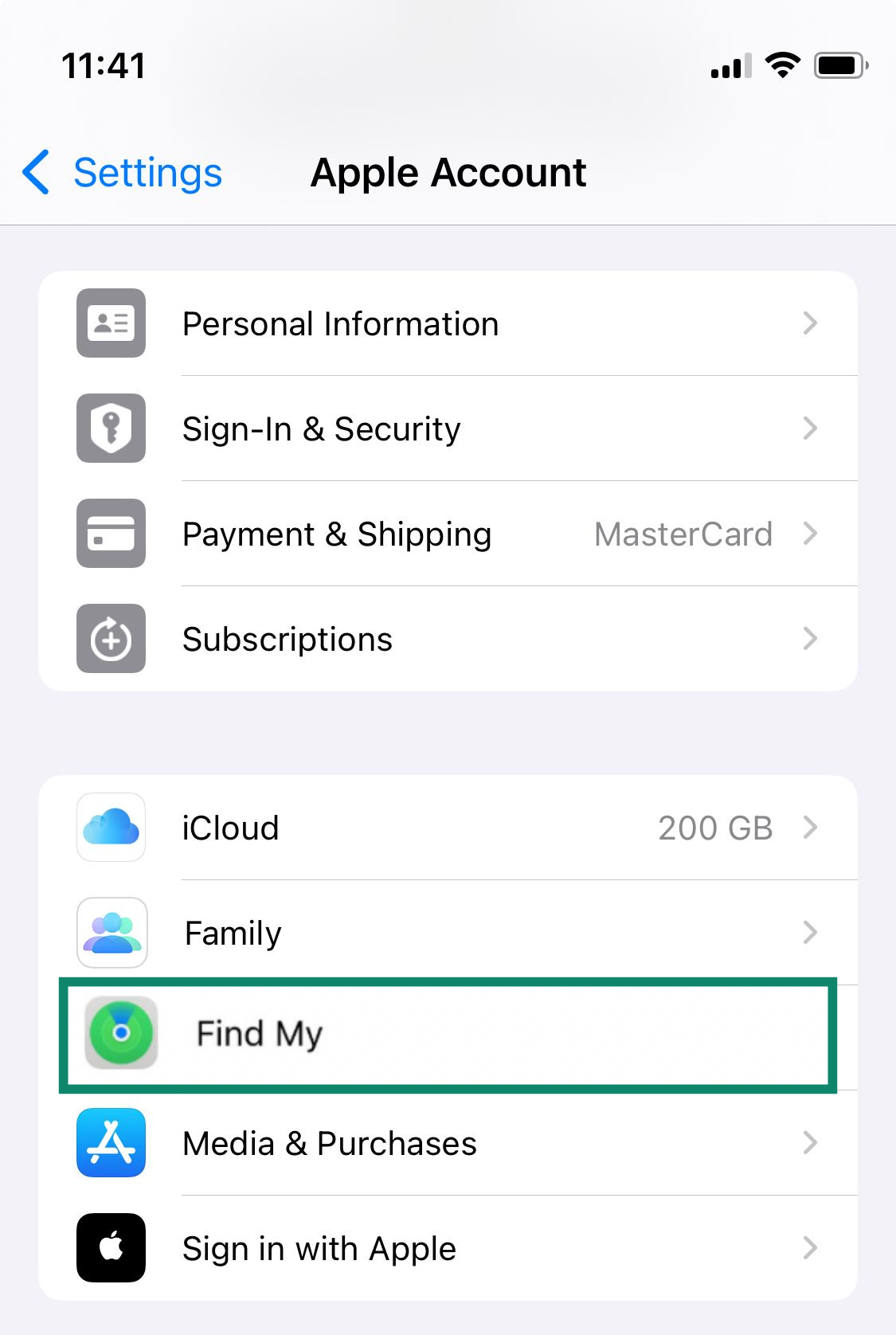

No iPhone

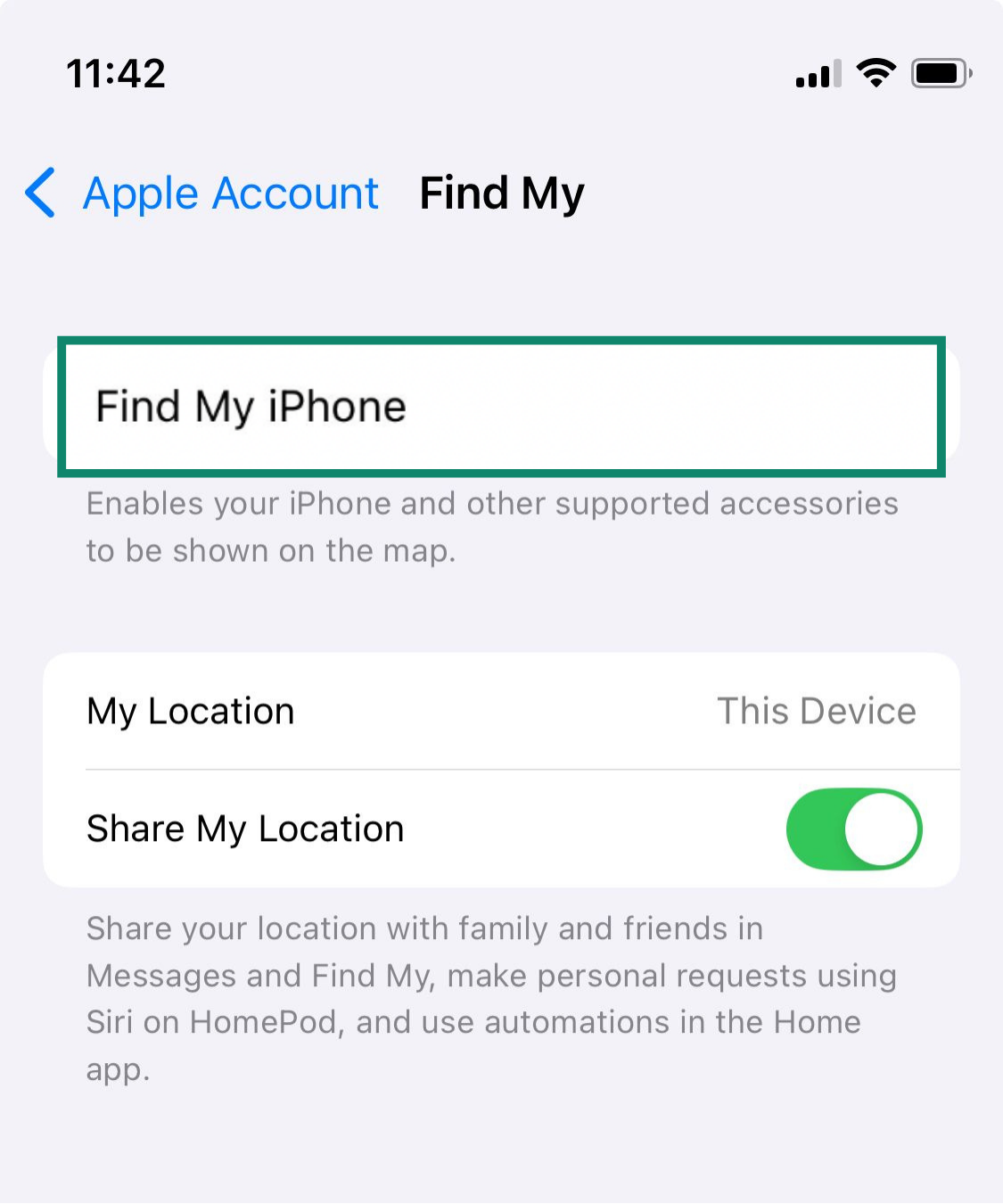

- Abra Settings (Ajustes) e toque em Apple ID name (Nome do ID Apple) no topo. Selecione Find My (Buscar).

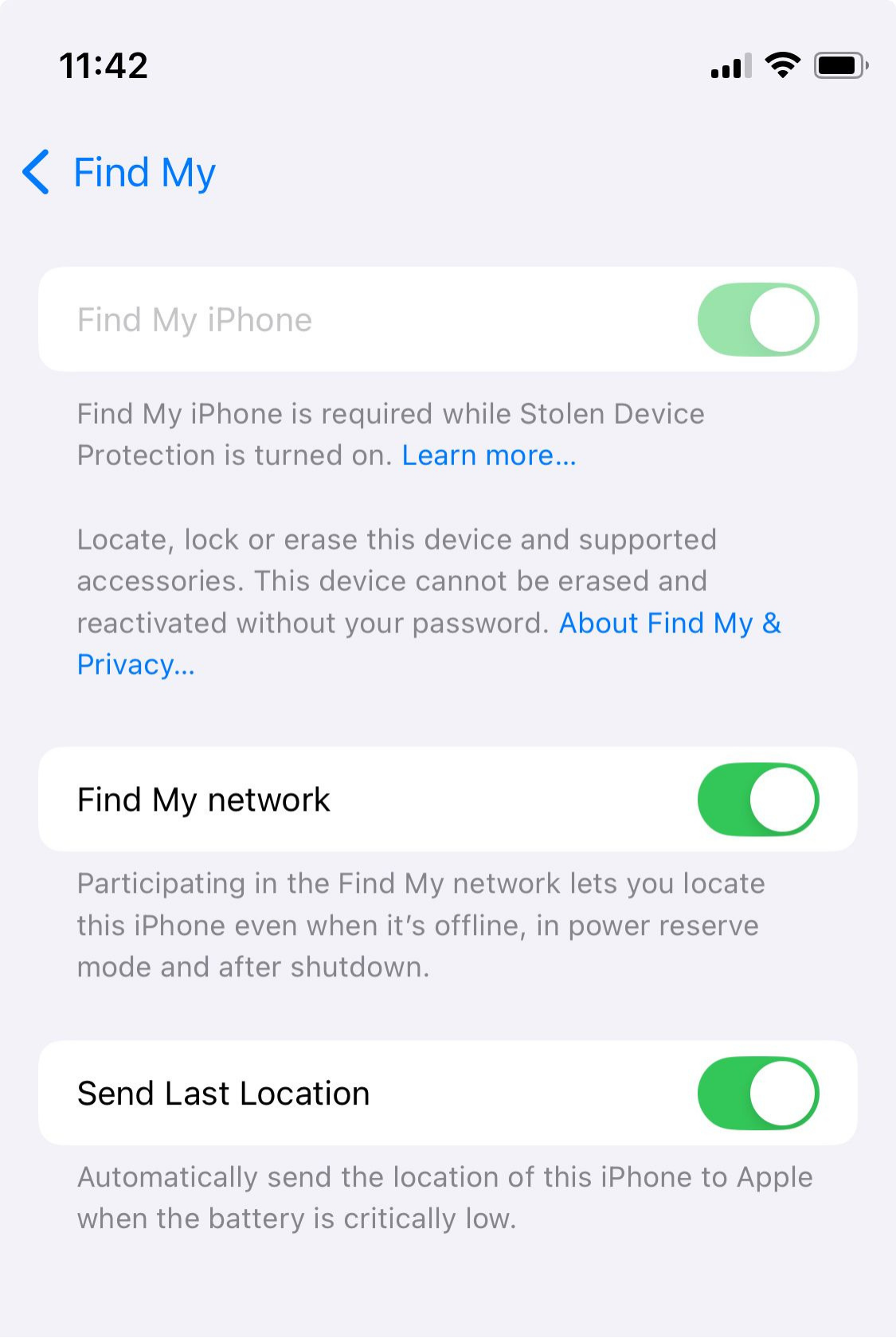

- Toque em Find My iPhone (Encontrar meu iPhone).

- Habilite as opções Find My iPhone (Encontrar meu iPhone), Find My network (Encontrar minha rede), que ajuda a localizá-lo mesmo offline, e Send Last Location (Enviar última localização), que envia a localização do celular para a Apple quando a bateria estiver baixa.

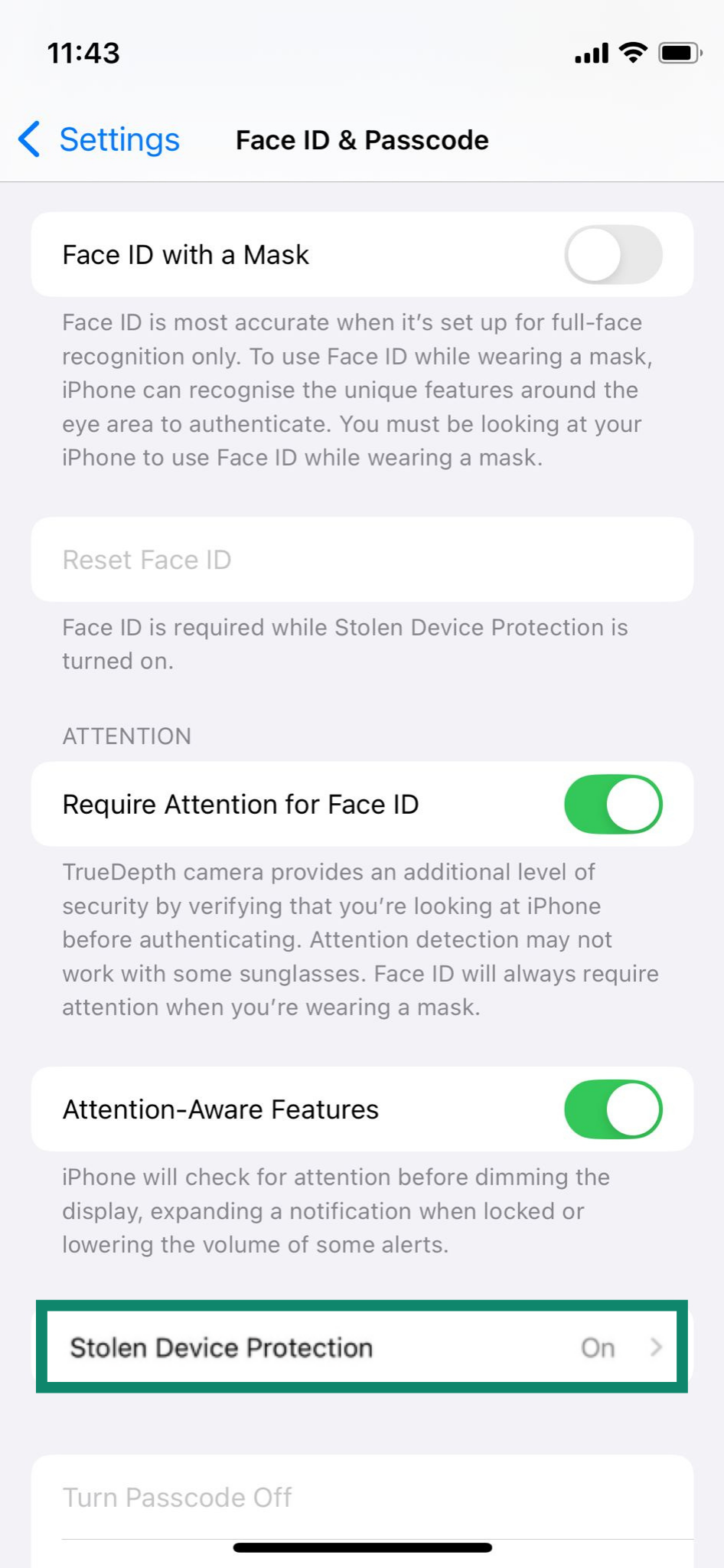

No iPhone, habilite também a opção Proteção de Dispositivo Roubado, que exige verificação biométrica para ações sensíveis quando você estiver fora de locais confiáveis.

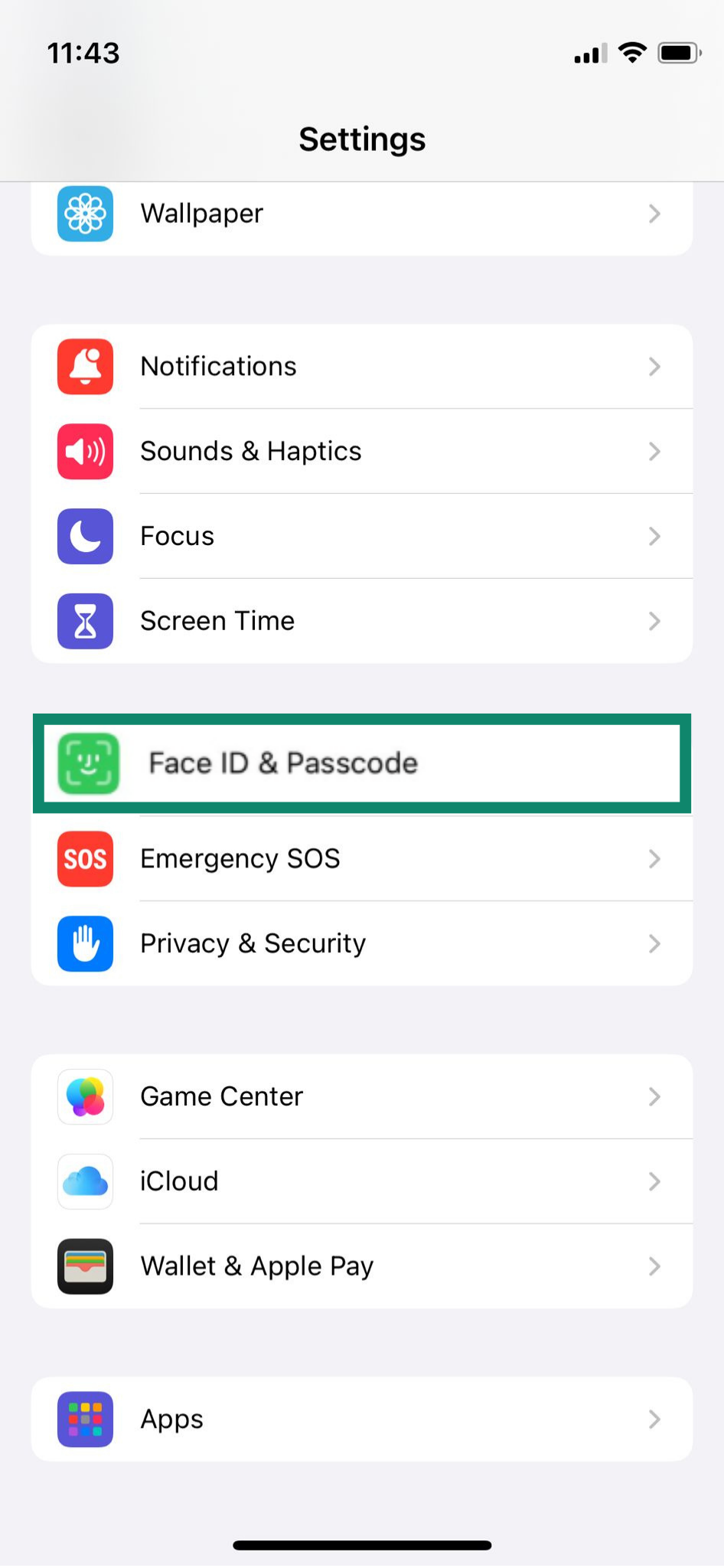

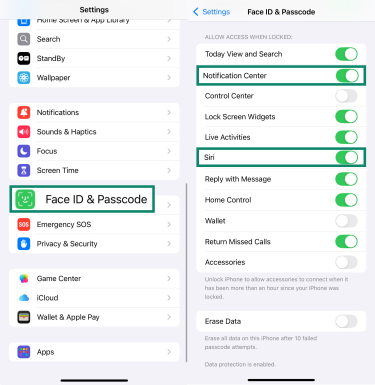

- Abra Settings (Ajustes). Desça a tela e toque em Face ID & Passcode (Face ID e senha).

- Digite sua senha.

- Desça a tela até a seção chamada Stolen Device Protection (Proteção de Dispositivo Roubado) e certifique-se de que ela esteja habilitada.

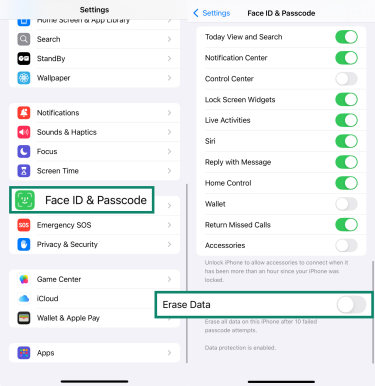

Para maior tranquilidade, os usuários do iPhone podem habilitar a opção Apagar dados. Ela exclui todos os dados do dispositivo após 10 tentativas incorretas de senha. Para habilitá-la, acesse Settings (Ajustes) > Face ID & Passcode (Face ID e senha), digite sua senha e habilite a opção Erase Data (Apagar dados).

11. Faça backup dos seus dados de forma segura e regular

Os backups são sua rede de segurança contra roubo, redefinições e ransomware. Habilite backups criptografados em nuvem para fotos, mensagens e configurações e mantenha uma cópia local para segurança extra. Teste a restauração para garantir que funcione. Sem um backup, os dados apagados se perdem para sempre.

Lembre-se de que a segurança do seu celular também depende da conta que armazena esses backups. Se alguém obtiver acesso à sua conta da Apple ou do Google, poderá ver seus dados sincronizados. Proteja-a com uma senha longa e exclusiva, e também com a forma mais robusta de autenticação de dois fatores (2FA) disponível.

Saiba mais: leia nosso guia detalhado sobre como fazer backup de arquivos e criptografá-los.

12. Evite fazer root ou jailbreak no seu dispositivo

Fazer root (no Android) ou jailbreak (no iOS) significa remover as limitações de software integradas definidas pelo fabricante. Embora permita maior personalização, tal prática desativa as principais proteções de segurança do sistema operacional, como o isolamento de aplicativos (sandboxing).

Isso torna seu dispositivo muito mais vulnerável a malware e a ataques de escalonamento de privilégios, nos quais um aplicativo malicioso pode obter controle administrativo total sobre seu celular.

Segurança do celular para Android x iPhone

Tanto o Android quanto o iPhone dispõem de segurança robusta, mas abordam o problema de maneiras diferentes. Os iPhones priorizam o controle rigoroso e atualizações constantes, enquanto o Android oferece mais opções e flexibilidade. O resultado: ambos são seguros, mas a forma de configurá-los varia.

Principais diferenças na segurança integrada

Ambas as plataformas vêm com defesas robustas. Os detalhes diferem, portanto sua configuração também será diferente:

| iOS | Android | |

| Lojas de aplicativos e avaliações | O iOS utiliza uma abordagem de "jardim murado" com uma única App Store rigorosamente controlada. A Apple analisa cada aplicativo antes que você possa baixá-lo, criando uma base de segurança altamente consistente. | O modelo do Android é mais aberto. Embora a Google Play Store seja a principal fonte de aplicativos, o Android permite instalar softwares de lojas de terceiros ou baixá-los diretamente ("sideloading"), o que aumenta as opções, mas também os riscos. O Google recentemente confirmou que o sideloading não será descartado, embora novas regras endureçam seu funcionamento. |

| Permissões | Os aplicativos precisam solicitar explicitamente sua permissão por meio de uma janela pop-up do sistema para acessar dados confidenciais (por exemplo, microfone, fotos, localização). As permissões são negadas por padrão e podem ser concedidas temporariamente uma vez. | Embora as versões modernas exijam solicitações de permissão em tempo de execução, muitas funções principais estão vinculadas a conjuntos de aplicativos (por exemplo, do Google) que têm amplo acesso por padrão. O nível de controle é geralmente menos rigoroso do que no iOS. |

| Sandboxes e design do sistema | Todo iPhone moderno contém um Secure Enclave, um coprocessador dedicado e isolado que lida com dados sensíveis como biometria do Face ID/Touch ID e chaves de criptografia. | Os dispositivos Android utilizam um Ambiente de Execução Confiável (TEE) para funções semelhantes, mas o hardware específico e seu nível de segurança podem variar significativamente entre diferentes fabricantes e modelos. |

| Atualizações de segurança | A Apple envia atualizações de segurança direta e simultaneamente para todos os iPhones compatíveis assim que elas estiverem prontas. Isso garante proteção rápida contra vulnerabilidades recém-descobertas. | As atualizações precisam ser modificadas por cada fabricante de dispositivo e, às vezes, aprovadas pelas operadoras de telefonia móvel. Esse processo geralmente causa atrasos significativos, deixando os dispositivos vulneráveis por longos períodos. |

Melhores práticas específicas de cada sistema operacional

As recomendações específicas para Android incluem:

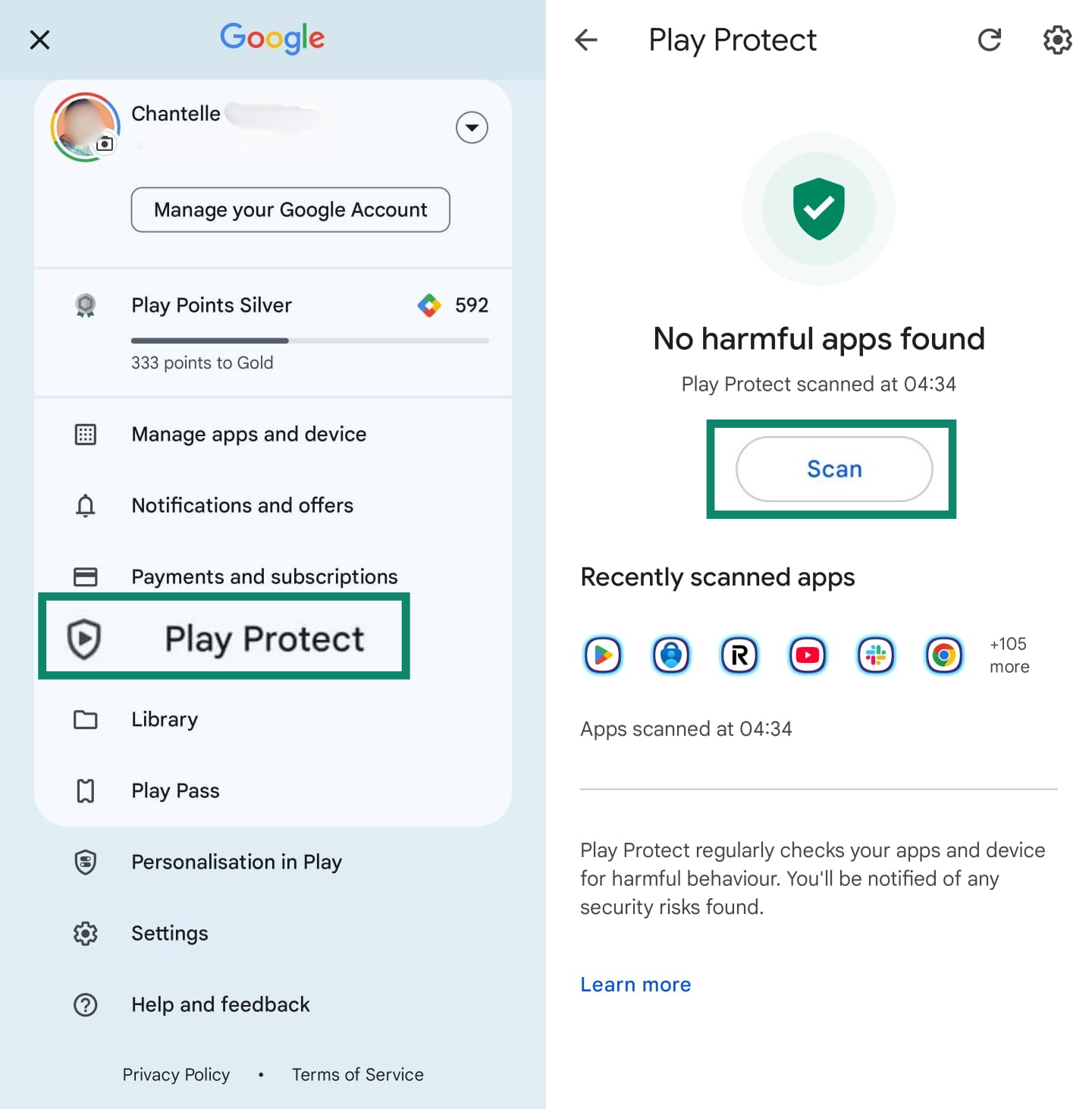

- Habilite o Google Play Protect e evite lojas de aplicativos de terceiros. Abra a Play Store e toque no ícone de perfil > Play Protect > Scan (Examinar).

- Configure um Sistema de Nome de Domínio (DNS) privado com servidores confiáveis. Isso criptografa suas consultas de DNS, impedindo que provedores de internet e operadores de rede vejam os sites que você acessa, adicionando uma camada de privacidade mesmo quando uma VPN não está ativa.

As recomendações específicas para iOS incluem:

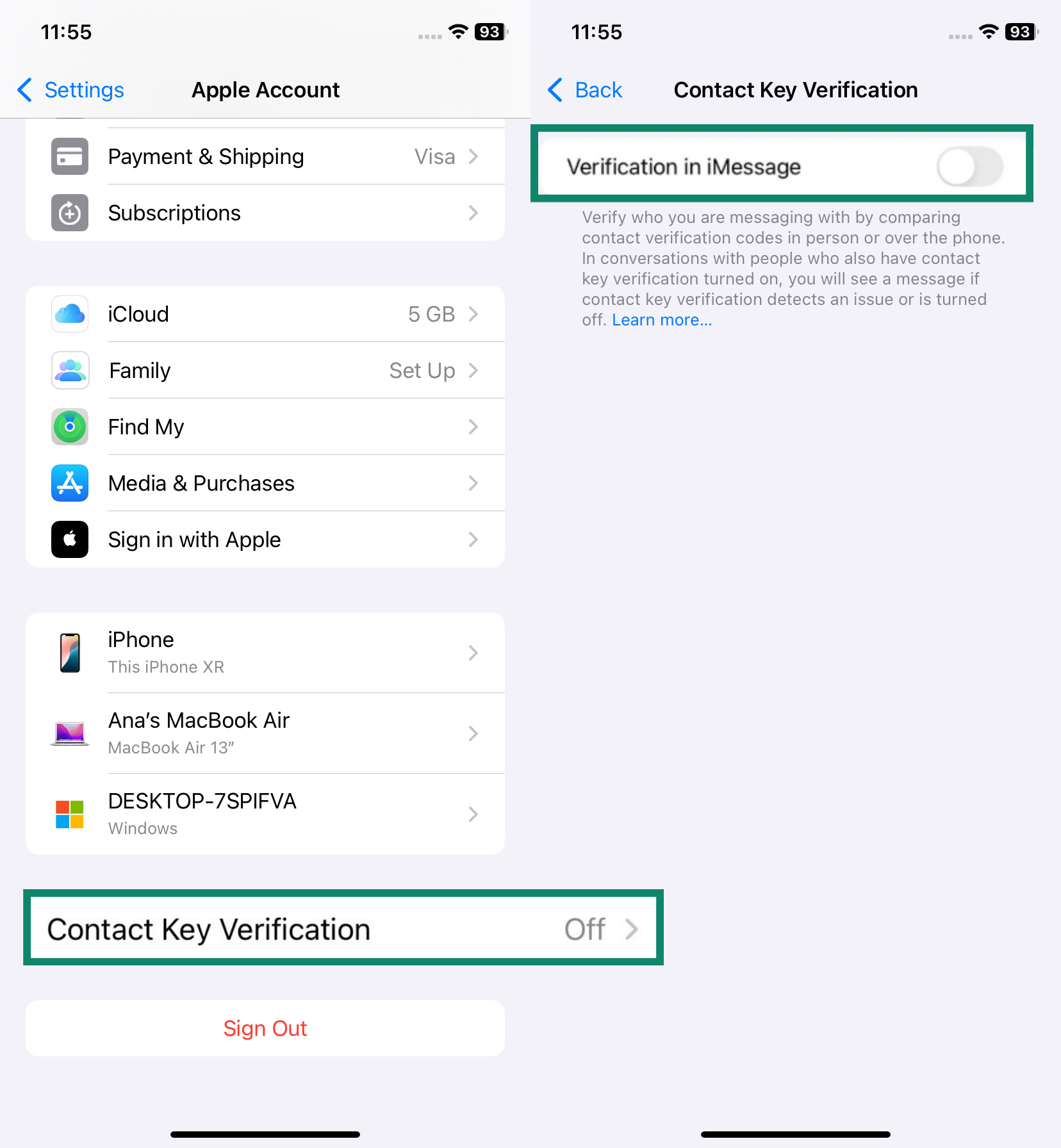

- Habilite a Verificação de Chave de Contato do iMessage. Esse recurso ajuda a proteger contra ataques altamente direcionados, projetados para interceptar suas conversas criptografadas. Ele permite que você verifique se está enviando mensagens apenas para as pessoas desejadas e alerta caso um dispositivo não reconhecido seja adicionado à sua conversa. Acesse Settings (Ajustes) > [Seu nome] > Contact Key Verification (Verificação de chave de contato). Habilite a opção Verification in iMessage (Verificação no iMessage).

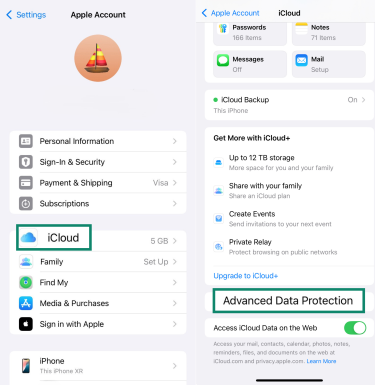

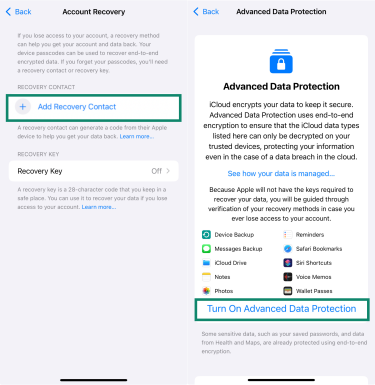

- Configure a Proteção Avançada de Dados para o iCloud, se disponível.

- Toque em iCloud > Advanced Data Protection (Proteção avançada de dados).

- Siga as instruções e adicione um Recovery Contact (Contato de recuperação). Clique em Turn On Advanced Data Protection (Habilitar proteção avançada de dados).

- Toque em iCloud > Advanced Data Protection (Proteção avançada de dados).

- Desabilite o acesso à Central de Controle e à Siri na tela de bloqueio. Acesse Settings (Ajustes) > Face ID & Passcode (Face ID e senha). Desça a tela até a opção Allow Access When Locked (Permitir acesso quando bloqueado) e desabilite as opções Siri e Notification Center (Central de notificações).

- Use o relatório de privacidade integrado do seu celular para monitorar como e quando seus aplicativos acessam informações confidenciais.

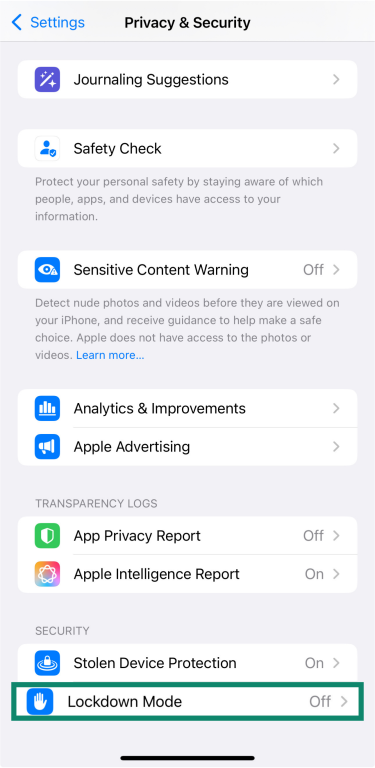

- Considere o Modo Bloqueio se a sua profissão (por exemplo, jornalista, ativista) o coloca em risco de ataques direcionados e sem interação do usuário. Esse modo restringe certos aplicativos e recursos para minimizar a superfície de ataque, priorizando a segurança em detrimento da conveniência. Acesse Settings (Ajustes) > Privacy & Security (Privacidade e segurança) > Lockdown Mode (Modo Bloqueio).

Sinais de que seu celular pode ter sido hackeado

Seu celular costuma dar pistas quando sua segurança está comprometida. Entender esses sinais ajuda você a reagir rapidamente para proteger suas informações.

Pop-ups inesperados ou alto consumo de dados

Pop-ups intermináveis, redirecionamentos estranhos ou novas abas podem indicar a presença de adware ou spyware. Um consumo de dados anormalmente alto, especialmente em horários incomuns, pode significar que aplicativos ocultos estão enviando informações. Verifique o consumo de dados de cada aplicativo ou, no iPhone, use o Relatório de Privacidade dos Apps para identificar atividades suspeitas.

Esgotamento da bateria ou quedas de desempenho

Malwares em execução em segundo plano podem consumir a bateria e deixar o celular mais lento. Verifique quais aplicativos consomem mais energia — se um aplicativo desconhecido estiver no topo da lista, desinstale-o. No Android, faça uma verificação com um aplicativo de segurança confiável e, se os problemas persistirem, faça um backup e restaure as configurações de fábrica.

Instalações ou mensagens de aplicativos não autorizados

Encontrar aplicativos que você não instalou, permissões estranhas ou mensagens que você não enviou geralmente significa que seu dispositivo foi comprometido. Remova aplicativos suspeitos, altere a senha da sua conta da Apple ou do Google em outro dispositivo e proteja suas contas de e-mail e bancárias primeiro.

Perguntas frequentes: dúvidas comuns sobre segurança no celular

Como posso proteger meu celular?

A melhor abordagem é criar camadas de proteção. Mantenha seu celular atualizado, instale aplicativos apenas de fontes confiáveis e limite permissões desnecessárias. Para uma navegação mais segura, use uma VPN para criptografar o tráfego e reduzir o rastreamento, e considere um aplicativo antivírus para maior tranquilidade.

Qual a forma mais segura de bloquear meu smartphone?

A opção mais segura é uma senha longa e exclusiva, que mantém seu dispositivo criptografado e resiste a ataques de força bruta. Evite senhas curtas ou padrões de desbloqueio por gestos, pois são muito mais fáceis de adivinhar. No iPhone, você também pode ativar o Modo Bloqueio para proteção extra caso esteja vulnerável a ataques direcionados.

Preciso de um antivírus no meu celular?

Os smartphones já vêm com proteções robustas integradas. Mesmo assim, um antivírus móvel confiável pode adicionar uma camada extra de segurança, detectando aplicativos maliciosos, spyware ou links de phishing que as defesas padrão podem não identificar.

Como posso saber se um aplicativo está me espionando?

Nem sempre é algo óbvio, mas há sinais de alerta. Fique atento a consumo inexplicável de bateria, superaquecimento ou alto uso de dados: esses são sinais de que um aplicativo pode estar sendo executado em segundo plano e enviando dados. Desconfie também de aplicativos que solicitam permissões desnecessárias ou exibem pop-ups estranhos.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN