ウェブカメラがハッキングされているかを見分ける方法(そして対処法)

ウェブカメラのハッキングは、あなたの許可なしに、しかも気づかれないままデバイスのカメラへアクセスされる、非常に不気味なサイバー攻撃です。

このような侵害は、自分のテクノロジーが逆に牙をむき、悪意ある第三者が密かにあなたを監視したり録画したりする事態を招きます。ウェブカメラがより多くのデバイスに標準搭載されるにつれ、そのリスクはますます身近なものになっています。

だからこそ、警告サインを知っておくことが重要です。多くの人は、被害が起きてから初めてハッキングに気づきますが、不審な兆候を早期に察知できれば、迅速に対応してプライバシーを守ることができます。

このガイドでは、ウェブカメラがハッキングされているかを見極める方法、不正アクセスに使われる代表的な手口、そして今後ウェブカメラの盗み見から身を守るための対策を解説します。

ウェブカメラのハッキングとは?

ウェブカメラのハッキングは「カムフェクティング」とも呼ばれ、攻撃者がデバイスのカメラに不正アクセスし、被害者をこっそり監視・録画できる状態を指します。

多くの場合、リモートアクセス型トロイの木馬といったマルウェアが使われ、悪意のあるメールの添付ファイル、感染したソフトウェア、危険なウェブサイトなどを通じてデバイスに侵入します。

この種の攻撃はWindowsデバイスでよく見られますが、実際にはノートパソコン、タブレット、スマートフォン、スマートTVなど、カメラを備えたあらゆるデバイスが標的になり得ます。

攻撃者の動機はさまざまですが、最も多いのは執拗な盗み見です。

一度侵入されると、ハッカーは被害者のウェブカメラ映像を監視・録画したり、ライブ配信したりすることさえ可能になります。こうした映像は、脅迫や盗撮などの悪質な目的に利用されるケースが少なくありません。

ウェブカメラのハッキングはどのように行われるのでしょうか?

ハッカーがウェブカメラに侵入する方法はいくつもありますが、多くの場合、ソフトウェアの弱点や人為的ミスが悪用されます。ここでは代表的な手口を紹介します。

フィッシング攻撃

フィッシングは、マルウェア感染のきっかけとして最も一般的な手法の一つです。ハッカーは、悪意のあるリンクをクリックさせる目的で、メールやSMSを送りつけます。

こうしたメッセージは、銀行や採用企業、ITサービス提供者など、信頼できる組織を装っていることが少なくありません。リンクをクリックすると、スパイウェアなどのマルウェアがデバイスにインストールされる可能性があります。

現在のメールサービスにはフィッシング対策機能が備わっていますが、どれほど優秀でも100%防げるわけではありません。それでも、注意していればフィッシングメールを見抜くことはそれほど難しくありません。

さらに、フィッシングから身を守る方法も多く存在します。ポップアップに警戒すること、ソフトウェアを常に最新の状態に保つこと、そしてExpressVPNの高度な保護機能のようなアンチフィッシングツールを利用することが有効です。

リモートアクセス型トロイの木馬(RATs)

リモートアクセス型トロイの木馬(RAT)は、攻撃者にシステムの深い権限を与えるマルウェアの一種です。

RATに感染すると、ハッカーはキーボード操作、保存ファイル、マイク、カメラなどを含め、コンピューターを完全に制御できるようになります。多くの場合、RATはバックグラウンドで密かに動作し、気づかれないままウェブカメラを起動します。

実際、RATの大規模感染によってウェブカメラが乗っ取られた事例は数多く報告されています。例えば、NJRATは10年以上にわたりアラビア語圏の組織や個人を標的にしてきました。また、HiatusRATは、米国や英国、カナダ、オーストラリア、ニュージーランドで、既知の脆弱性を持つ中国製IoTデバイスを狙っています。

安全性の低いブラウザ拡張機能

ブラウザ拡張機能は、それぞれ動作に必要な権限をユーザーから取得しますが、その内容をきちんと確認している人は多くありません。

さらに、GoogleのChromeストアだけでも10万以上の拡張機能があり、Googleは安全性の確保に努めているものの、悪意ある拡張機能が入り込んでしまうケースもあります。

そのため、拡張機能は定期的に見直し、要求されている権限の範囲を確認し、見覚えのないものがあれば注意することが大切です。

古いソフトウェアに潜む脆弱性

ソフトウェア開発者は継続的に脆弱性を修正しているため、使用しているOSに関わらず、定期的なアップデートを受け取る必要があります。これらの更新により、セキュリティの向上、動作不良の修正、新機能の追加などが行われます。

ソフトウェアを最新の状態に保たないと、既知の脆弱性を突かれて不正アクセスを受け、スパイウェアを含むさまざまなマルウェアを仕込まれる恐れがあります。こうした侵入口を防ぐには、最新のパッチをできるだけ早く適用することが重要です。

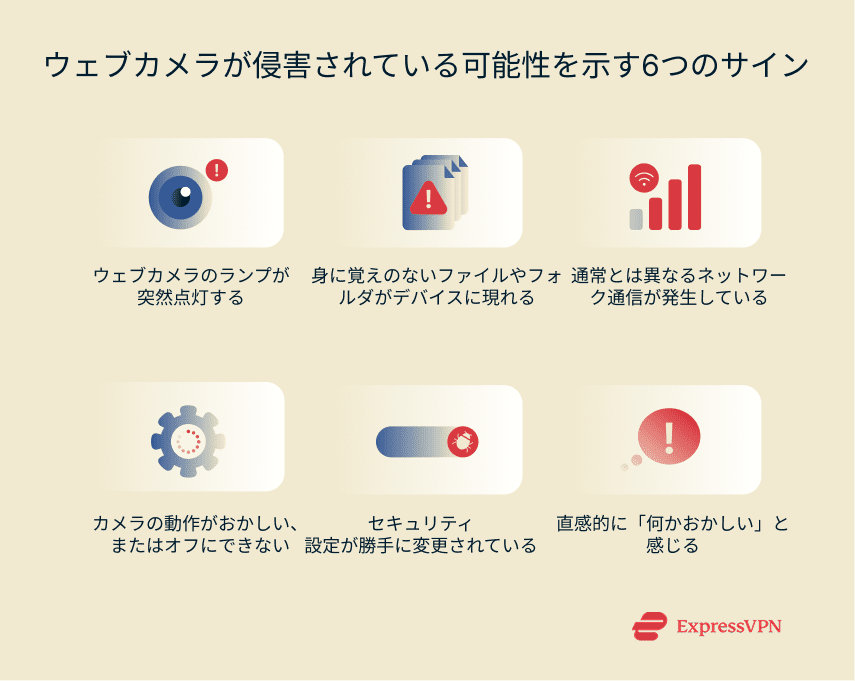

ウェブカメラがハッキングされている可能性のあるサイン

ハッカーは巧妙に痕跡を隠しますが、それでもデバイスが侵害されていることを示す警告サインが現れる場合があります。以下は、カメラの乗っ取りを疑うべき代表的な兆候です。

1. ウェブカメラのインジケーターランプが突然点灯する

多くのノートパソコンでは、カメラ使用中であることを示すランプが搭載されています。例えば、ビデオ通話を開始すると緑色の点が表示され、通話を終了すれば消えるのが通常です。

もし何もしていないのにウェブカメラのインジケーターが点灯した場合、不正アクセスの可能性があります。ただし、場合によってはライトを点灯させずにハッカーがあなたを監視する方法もあるため、ランプだけで完全に判断できない点には注意が必要です。

2. 見覚えのないファイルやフォルダがデバイスに現れる

ウェブカメラを乗っ取ったハッカーは、映像を録画してデバイス内に保存することが一般的です。ウェブカメラが生成する動画ファイルはサイズが大きく、特に高解像度カメラでは顕著です。

そのため、ハッカーのサーバーへ送信されるまでの間にストレージを圧迫し、不審な点として気づきやすくなります。

3. 不自然なネットワーク通信が発生する

前述のように、ハッカーは録画データを一度ローカルに保存し、その後サーバーにアップロードします。動画は容量が大きいため、外向き通信量が急増することがあります。

また、録画せずにウェブカメラ映像をリアルタイムで配信するケースもあり、その場合も大量の通信帯域が消費されます。

4. カメラの動作がおかしい、またはオフにできない

ビデオ通話中の通信不良やソフトウェアの不具合、問題のあるアップデートなど、ウェブカメラに技術的なトラブルが起きる原因はさまざまです。

ただし、マルウェアに感染するとカメラ設定が勝手に変更され、映像の乱れやフリーズが発生することもあります。確認する最も確実な方法は、ウイルス対策ソフトでフルスキャンを実行することです。

5. セキュリティ設定が変更されている

前述したリモートアクセス型トロイの木馬は、システム設定を自在に書き換えられる非常に危険なマルウェアです。

ハッカーはRATを使って、ウェブカメラのアクセス権限を変更したり、プライバシー設定内のマルウェア対策機能を無効にしたりします。

こうした脅威から身を守る最善策は信頼できるウイルス対策ソフトを導入することであり、これこそがウイルス対策が不可欠である理由の一つです。

6. 直感的に「何かおかしい」と感じる

理由ははっきりしなくても違和感を覚えるなら、その感覚は正しいかもしれません。ウェブカメラのハッキングのようなサイバー攻撃は、気づかれないよう裏で動作するため、発見が難しいのが特徴です。それでも、監視されているという強い不安を感じる場合は、調査してみる価値があります。

カメラのライトが点灯しなくてもウェブカメラはハッキングされるのか?

ウェブカメラの乗っ取りで特に不安なのは、インジケーターライトが一切点灯しないまま、監視されてしまう可能性がある点です。

近年のデバイスでは、回避が難しいインジケーターライトが採用されていますが、古い端末やアップデート未適用のシステムを使っている場合、気づかれないウェブカメラハックのリスクがあります。

ハードウェア型とソフトウェア型インジケーターの違い

現在のウェブカメラには、主に次の2種類のインジケーターライトがあります。

- ハードウェア型インジケーター:カメラの電源回路に直結しており、カメラが起動すると必ずLEDも点灯します。物理的な改造をしない限り回避はほぼ不可能で、MacBookや高性能なWindowsノートPCによく採用されています。

- ソフトウェア制御型インジケーター:ドライバーやファームウェアによってLEDを制御する方式です。マルウェアが十分な権限を持つと、カメラは動作したままLEDだけを無効化できる可能性があります。主に低価格帯のノートPCや外付けUSBウェブカメラ、特に古い・安価なモデルに見られます。

インジケーターライトを回避する代表的な手口

ウェブカメラのインジケーターを無効化するために使われる代表的な方法は以下のとおりです。

- ドライバーレベルの操作:一部のRATはウェブカメラドライバーを改変し、カメラ信号を傍受してOS通知を抑制します。これによりLEDが点灯せず、監視ツールにも気づかれにくくなります。

- ファームウェアの悪用:まれですが非常に強力な手法で、ファームウェアの脆弱性を突いてOSやドライバー更新後も攻撃が持続します。ジョンズ・ホプキンス大学の研究者は、古いMacBookでファームウェアが操作可能であることを示しました。

- ブラウザ経由のアクセス悪用:WebRTCなどの技術におけるブラウザの脆弱性を突くケースもあります。通常はユーザー許可が必要ですが、欠陥を突かれると許可画面を回避されることがあるため、ブラウザを常に最新に保つことが重要です。

ウェブカメラがハッキングされているかを確認する方法

ウェブカメラが不正に侵入されている疑いがある場合は、できるだけ早く対処することが重要です。ここでは、カメラへの不正アクセスを確認するための実践的な方法を紹介します。

タスクマネージャー(Windows)またはアクティビティモニタ(Mac)を使う

WindowsやMacには、バックグラウンドで動作しているプロセスを簡単に確認できる機能があります。これは、RATやその他のマルウェアが潜んでいないかを調べる最初のステップとして有効です。

Windowsではタスクバーを右クリックしてタスクマネージャーを選択します。MacではLaunchpadから アクティビティモニタを検索してください。すると多くのプロセスが表示されますが、これは正常です。その中から、CPU使用率が異常に高いものや、見覚えのない名前のプロセスを探します。

不審なプロセスを見つけた場合はクリックして実行ファイルの場所を確認し、ウイルストータルを使ってファイルが悪意あるものかどうかをチェックできます。また、プロセス名をGoogleで検索し、怪しい挙動と関連していないか調べるのも一つの方法です。

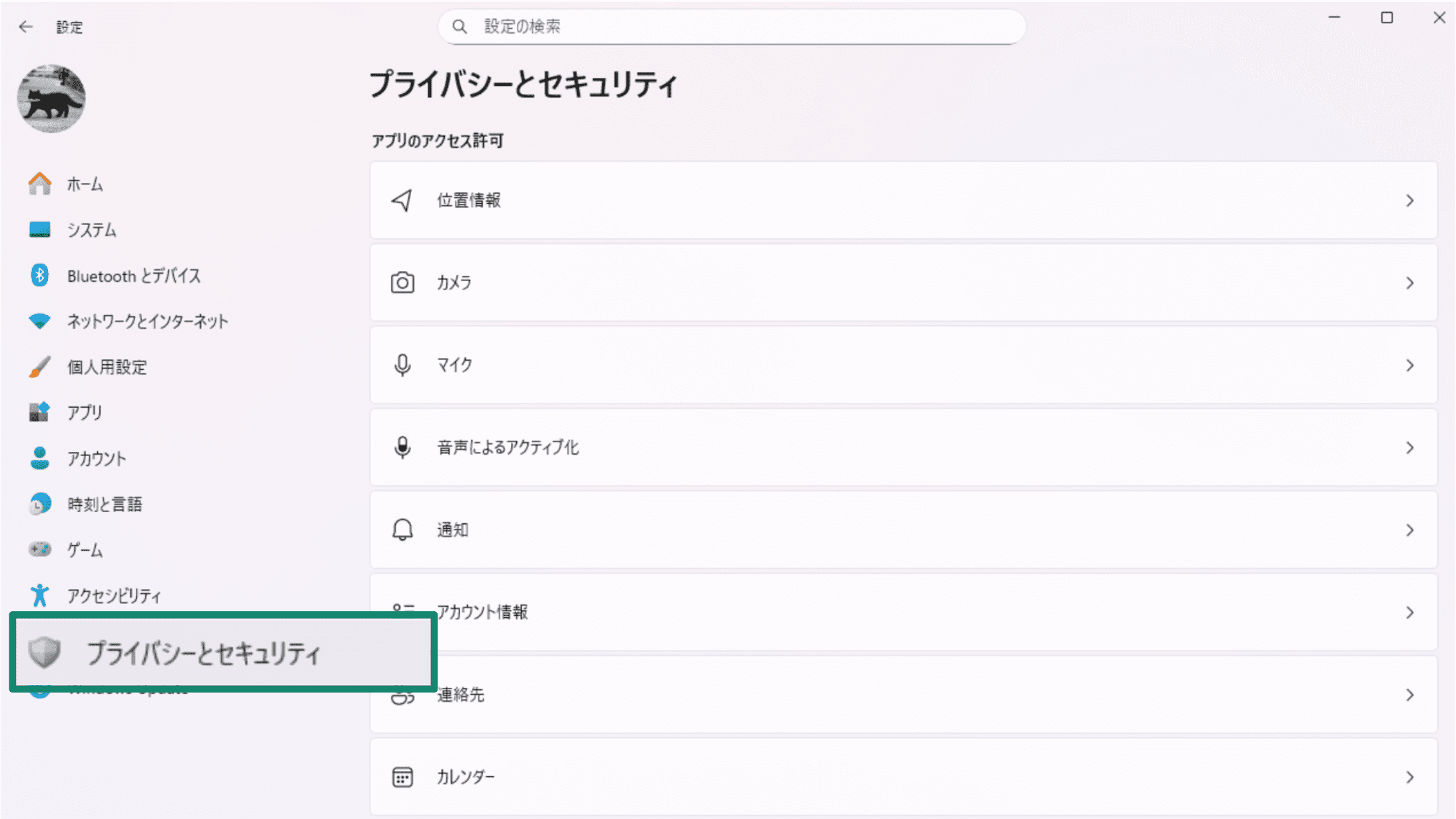

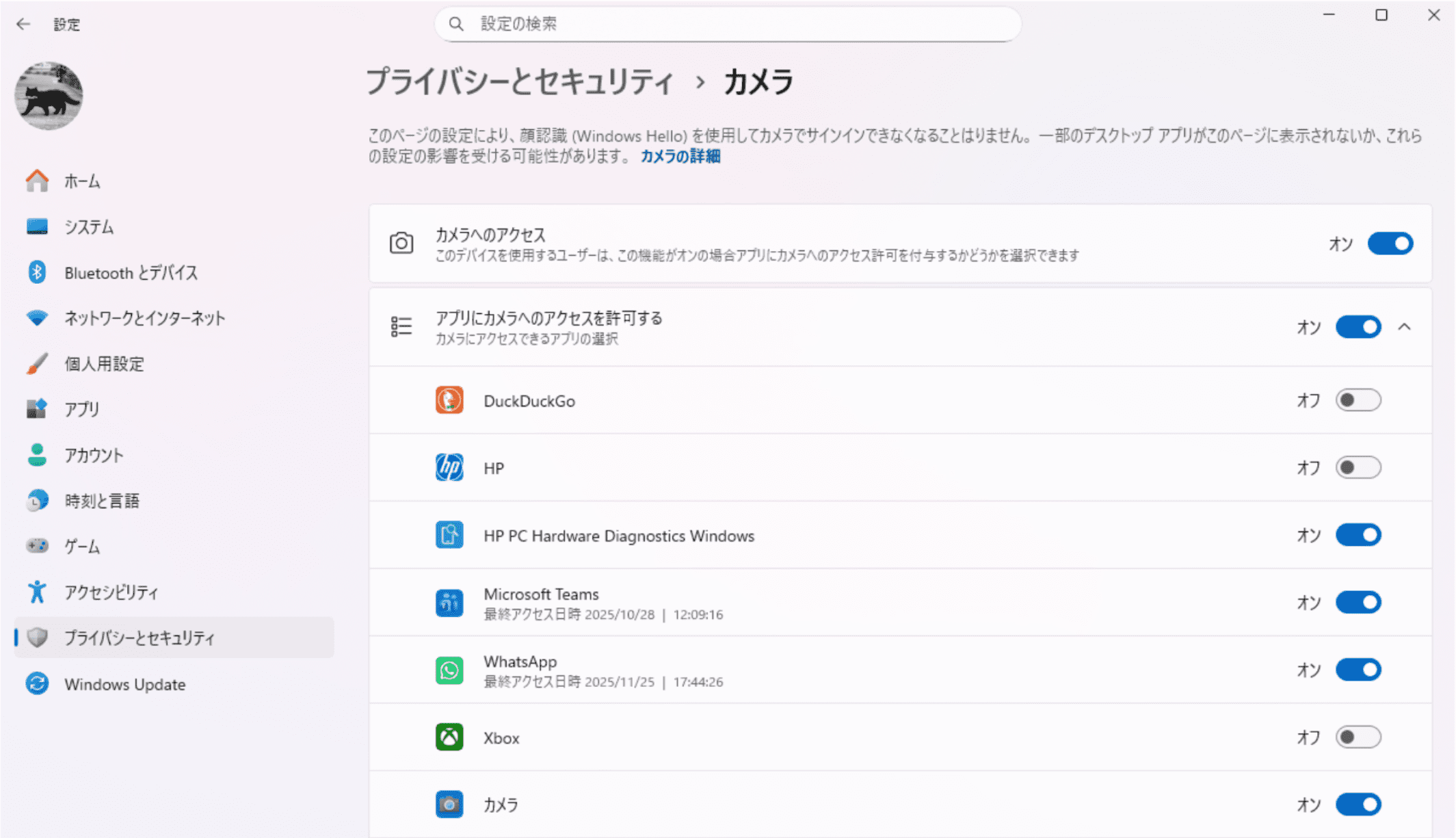

カメラのアクセス権限を確認する

Windows、macOS、iOS、Android などの OS では、アプリがカメラを使用する前にユーザーの許可を得る必要があります。悪意のあるアプリは明確な許可を求めない場合もありますが、許可済みアプリの一覧には表示されます。

以下の手順で、どのアプリがカメラへのアクセス権限を持っているかを確認できます。

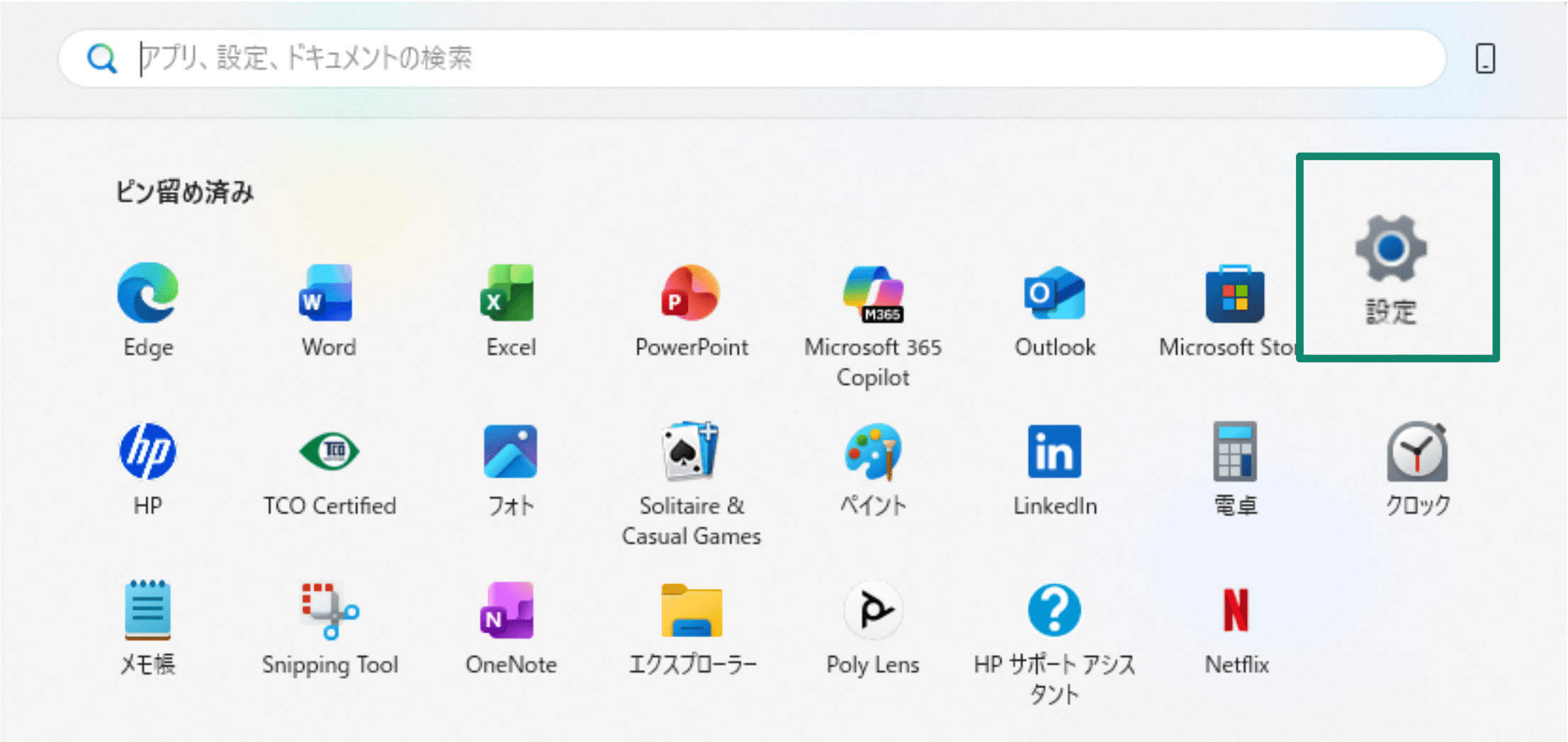

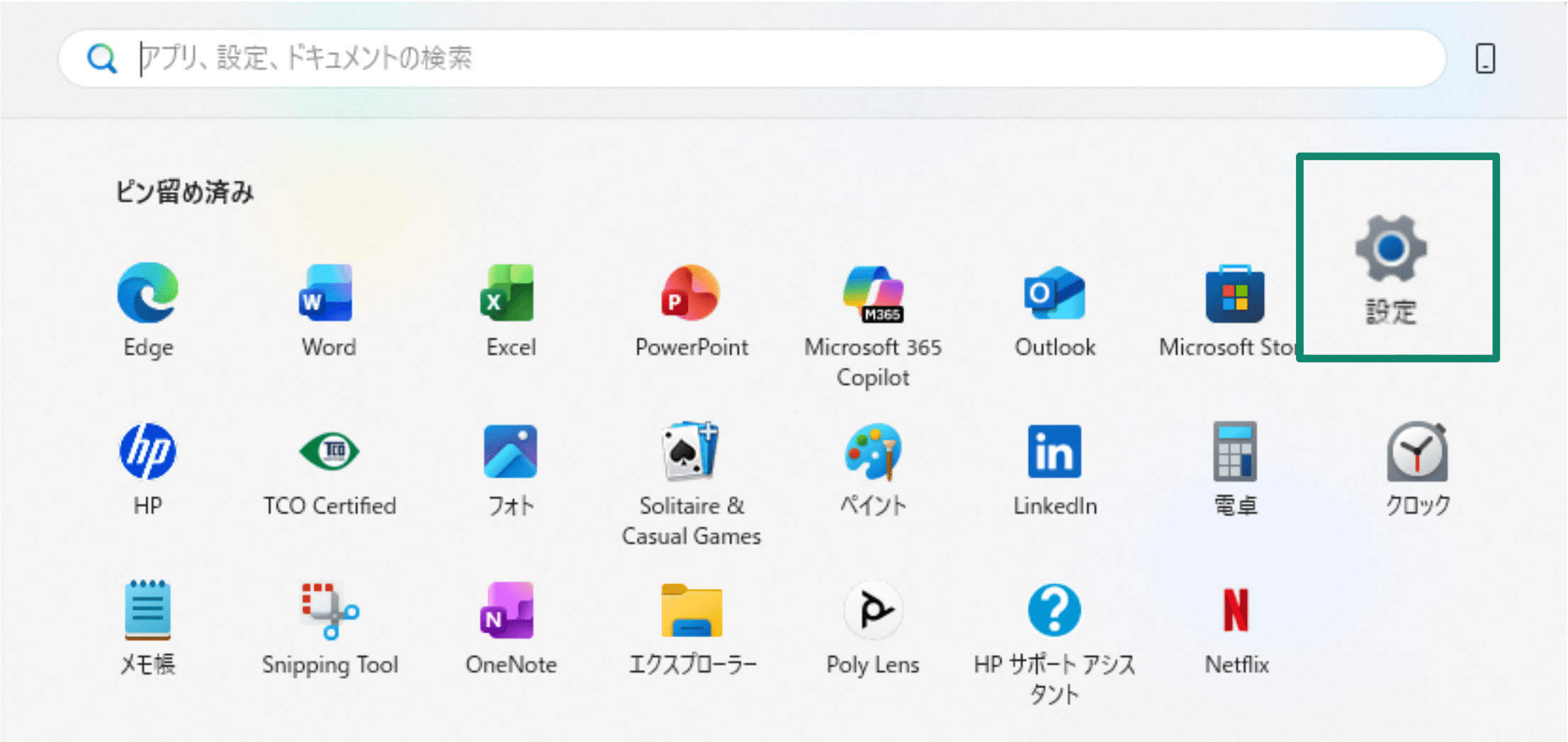

Windows の場合:

- スタート > 設定 を開きます。

- プライバシーとセキュリティを選択します。

- カメラを選ぶと、カメラへのアクセスが許可されているすべてのアプリを確認できます。

注: 本手順は Windows 11 を例にしています。他のバージョンでは操作手順が多少異なる場合があります。

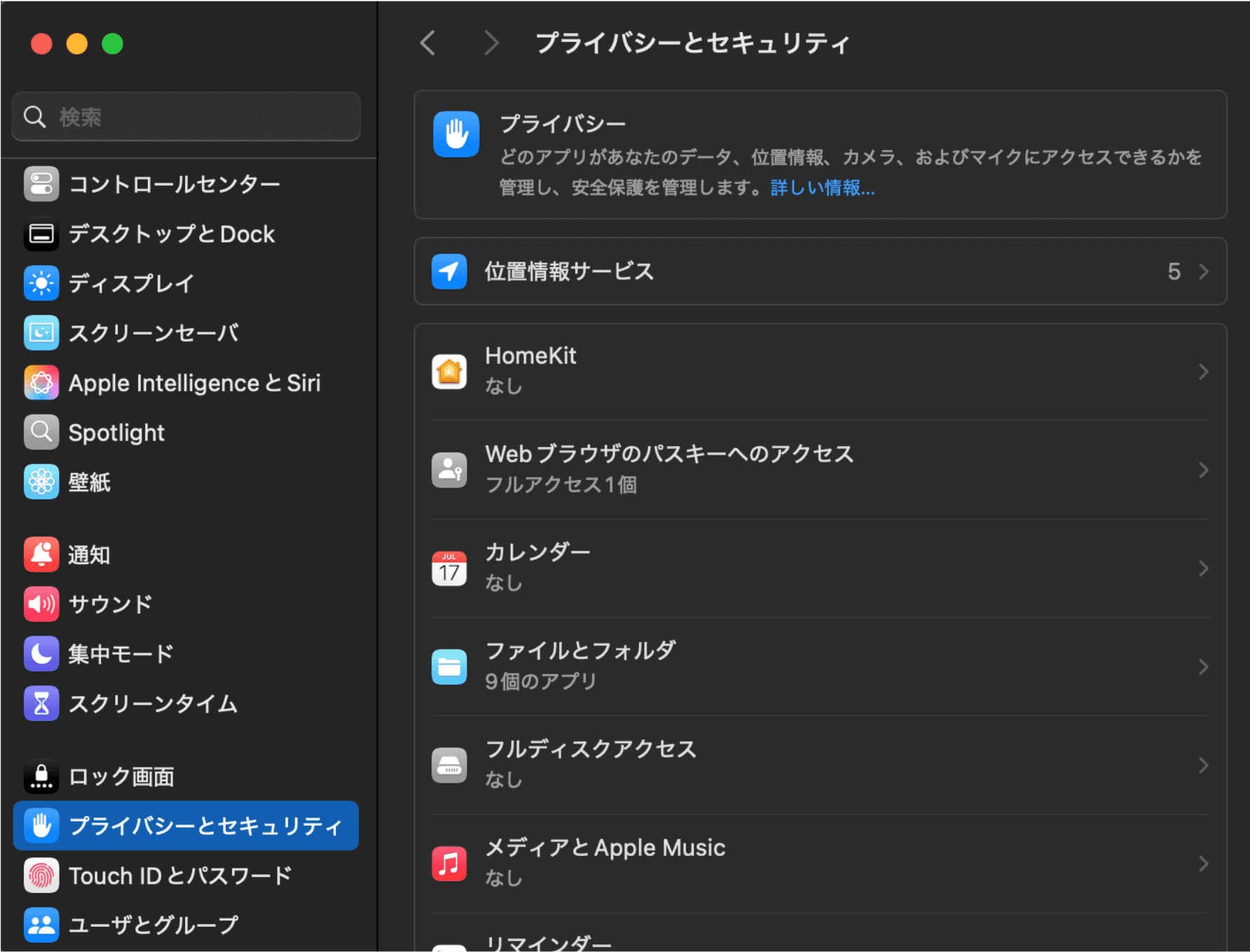

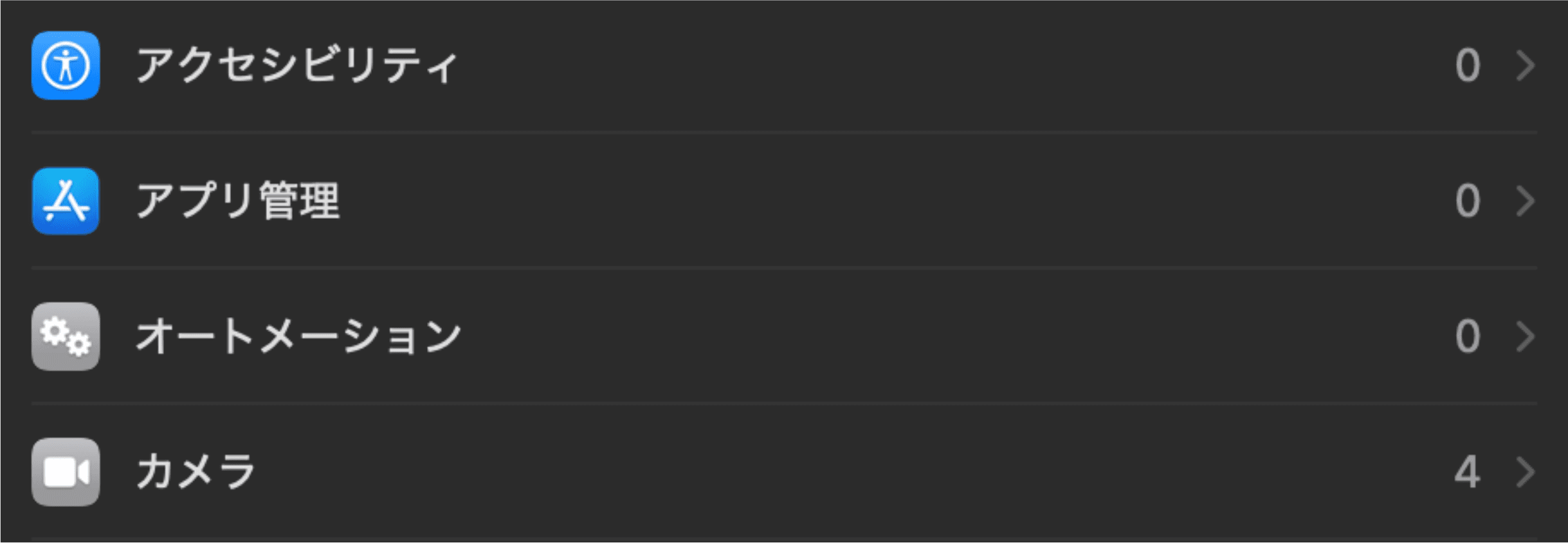

macOSの場合:

- システム設定を開き、「プライバシーとセキュリティ」を選択します。

- 「カメラ」を選択します。

- カメラへのアクセスが許可されているすべてのアプリを確認できます。

注: 本手順はmacOS 15.6を例にしています。他のバージョンでは操作が多少異なる場合があります。

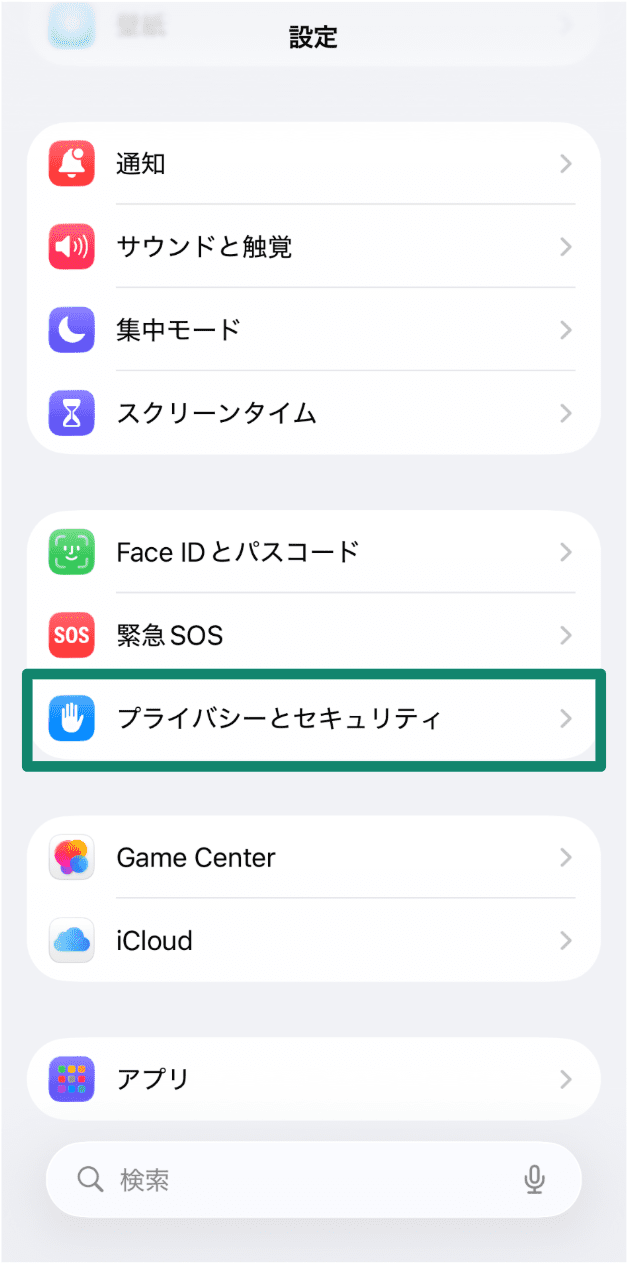

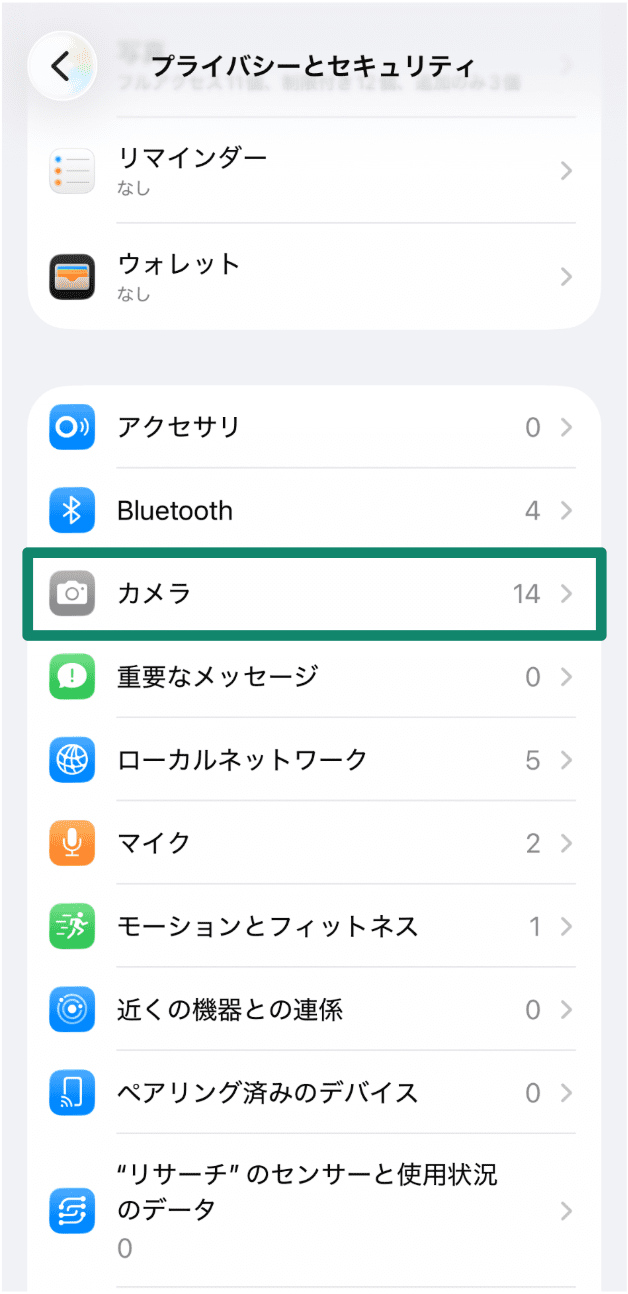

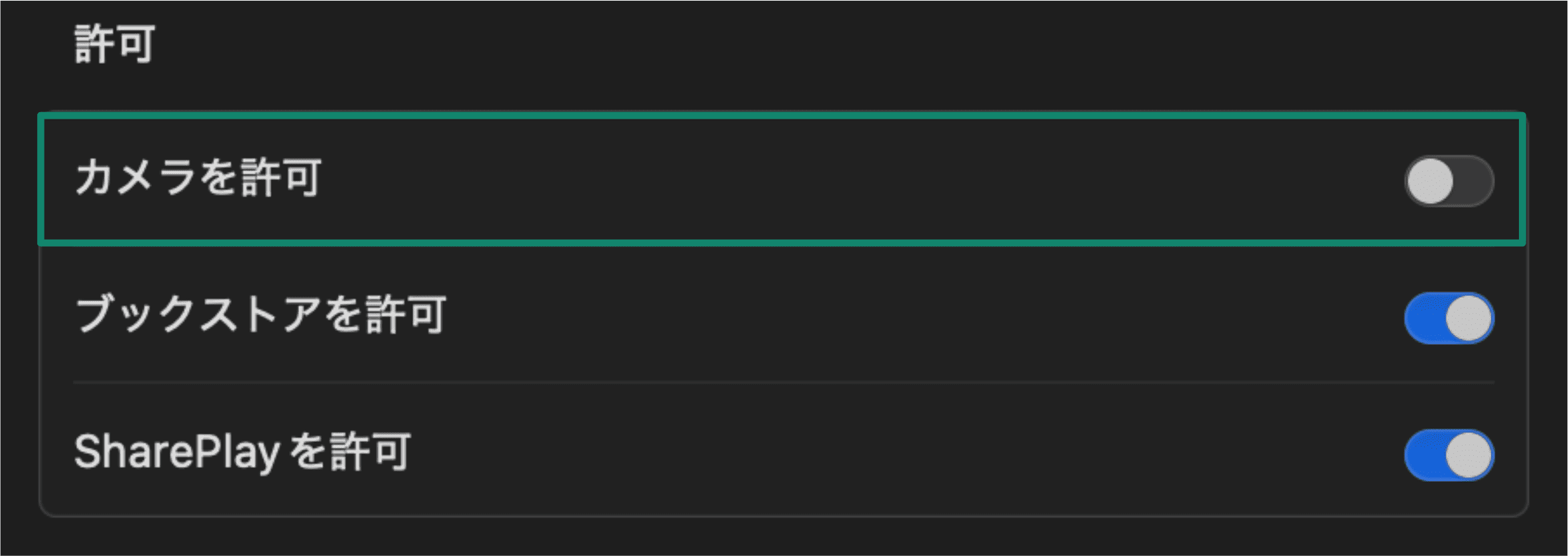

iOSの場合:

- 設定を開き、「プライバシーとセキュリティ」を選択します。

- 「カメラ」をタップすると、どのアプリに権限が付与されているかを確認できます。

注: 本手順はiOS 26.1を例にしています。他のバージョンでは操作が多少異なる場合があります。

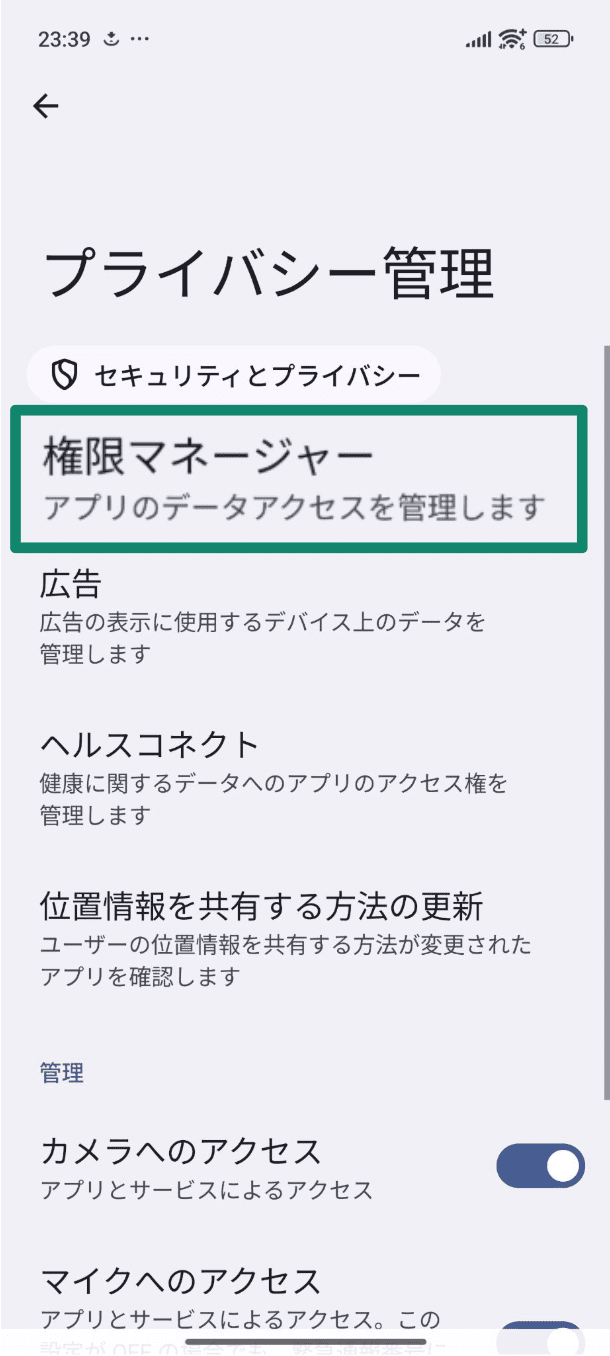

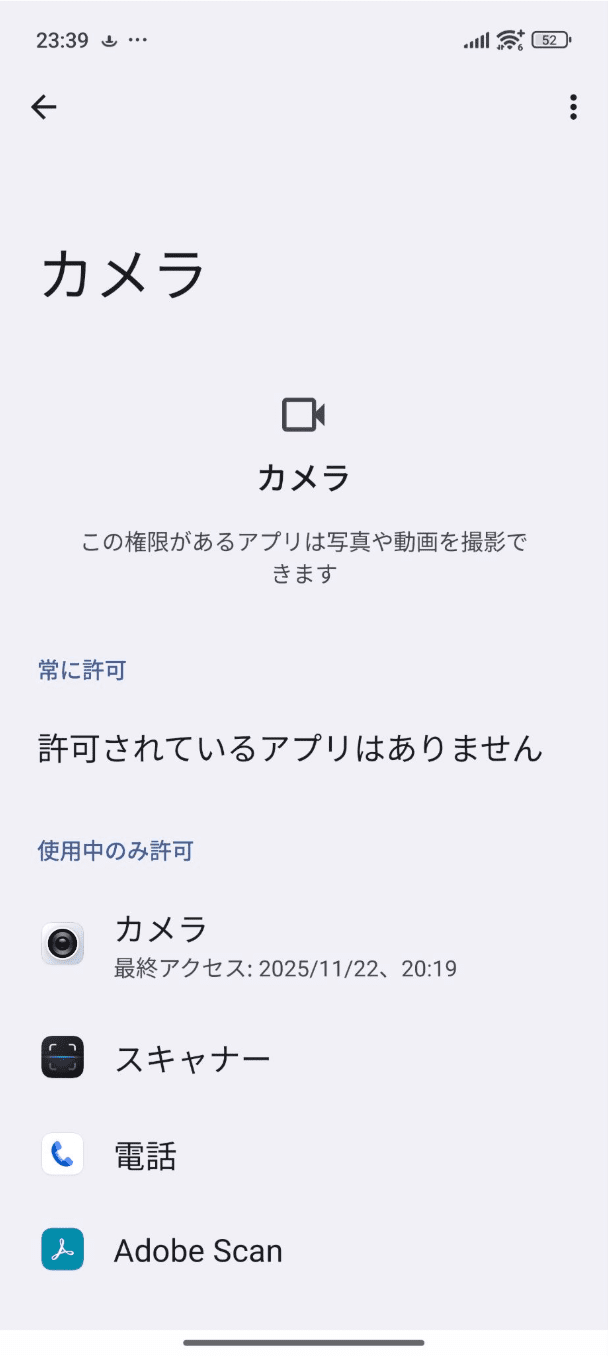

Androidの場合:

- 設定を開き、「セキュリティとプライバシー」を選択し、下へスクロールして「プライバシーコントロール」をタップします。

- 「権限マネージャー」をタップします。

- 「カメラ」を選択すると、カメラへのアクセスが許可されているすべてのアプリの一覧を確認できます。

注: 本手順は、Android 15 を搭載した Xiaomi 15 を例にしています。デバイスやOSのバージョンによっては、操作手順が多少異なる場合があります。

もし見覚えのないアプリがあれば、デバイスから削除してください。ただし、システム機能の一部が許可済みアプリとして表示されることもあるため、不審に見えるものを削除または無効化する前に、必ず内容を確認するようにしてください。

ウェブカメラ検出ツールを使う

ウェブカメラ検出ツールは、カメラへのアクセスが試みられるたびに通知してくれる仕組みです。ツールによっては、どのアプリがカメラを使用できるかを確認できたり、手動でカメラを無効化したり、不正なアクセスをブロックしたりする機能も備えています。

macOSを使用している場合は、オーバーサイトという無料で軽量なアプリがあります。これは、アプリがウェブカメラやマイクにアクセスしようとするたびに通知してくれ、未登録プロセスによる隠れた試行も検知します。

Windowsユーザーには、ウェブカメラ・オン/オフがおすすめです。カメラのキルスイッチとして機能し、ワンクリックで有効・無効を切り替えられます。インストール不要で、解凍してデスクトップに置いておくだけで使えるのも利点です。

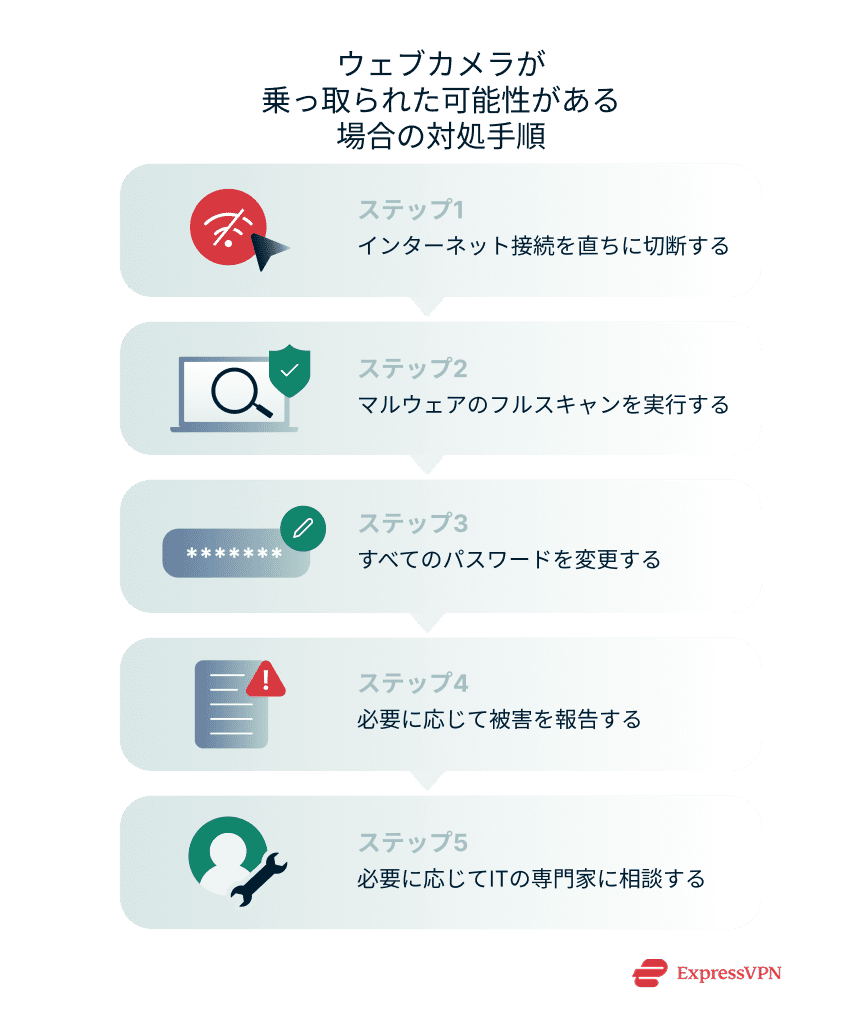

ウェブカメラがハッキングされた場合の対処法

ウェブカメラがハッキングされたと分かると動揺してしまいますが、冷静さを保ち、迅速に行動することが被害を抑える鍵になります。

ここでは、侵害を封じ込め、脅威を除去し、今後に向けて個人データを守るための効果的な手順を紹介します。

インターネットから切断する

まずは、ただちにインターネット接続を切断してください。これにより、攻撃者の遠隔操作を遮断し、データの送信や流出を防げます。

Wi-Fiをオフにする、LANケーブルを抜くなど、切断方法はいくつかあります。

接続状態が不安な場合は、ルーターの電源を切ることで、すべてのデバイスを一括でオフラインにできます。

ウイルス対策/マルウェアのフルスキャンを実行する

理想的には、すでにウイルス対策ソフトが導入されているはずです。

もし未導入であれば、信頼できる製品を選んで直ちにインストールしてください。挙動検知、ルートキット検出、ウェブカメラ保護機能を備えたものが望ましいでしょう。

その後、時間はかかりますがシステム全体のスキャンを実行します。完了後は結果を確認し、検出された脅威を隔離または削除してください。

すべてのパスワードを変更する

ウェブカメラがハッキングされた場合、他の重要な個人情報も漏えいしている可能性があります。被害の拡大を防ぐため、ExpressVPN Keysのような信頼性の高いパスワードマネージャーを使い、すべてのパスワードを変更しましょう。

まずは、メール、SNS、銀行・金融サービス、そしてデバイスからアクセスしたすべてのサイトのパスワードを優先的に変更してください。

さらに、利用できる場合は必ず二要素認証(2FA)を有効にしましょう。Google のセキュリティレポートでは、2FA によって大量のフィッシング攻撃の 96% 以上が防がれると報告されています。

必要に応じて被害を報告する

ウェブカメラの侵害に、個人的または機密性の高い映像が含まれていると考えられる場合、法律上、サイバーハラスメントや恐喝、プライバシー侵害に該当する可能性があります。

そのため、地元の警察などの法執行機関に連絡することが重要です。米国では、FBIのインターネット犯罪苦情センター(IC3)から被害報告を行うこともできます。

必要に応じて IT の専門家に相談する

IT に詳しくない場合や、ウイルス対策ソフトで問題が解決しない場合は、認定されたサイバーセキュリティの専門家に相談してください。リモート IT サポートを利用したり、近隣の修理業者にデバイスを持ち込んだりするのも一案です。

より深刻な状況では、OS の再インストールを勧められることもあるため、重要なファイルは事前に必ずバックアップしておきましょう。

ウェブカメラの乗っ取りを防ぐ方法

これまで見てきたとおり、ハッカーがウェブカメラに侵入する手口は複数あります。ただし、ウェブカメラの安全性を大きく高めるために、私たちが取れるシンプルな対策も存在します。

OSとソフトウェアを最新の状態に保つ

OSでは、セキュリティ上の脆弱性に対応するための更新やパッチが定期的に配信されます。脆弱性が見つかるたびに修正は提供されますが、インストールしなければ意味がありません。可能であれば自動更新を有効にし、更新の見逃しを防ぎましょう。

また、サードパーティ製ソフトやカメラドライバーにも脆弱性が含まれることがあります。すべてのアプリで自動更新を有効にし、ファームウェアやドライバーの更新も定期的に確認することを強くおすすめします。

信頼できるウイルス対策ソフトとファイアウォールを利用する

信頼性の高いウイルス対策ソフトは、RATやマルウェアに対する最前線の防御です。ウェブカメラの乗っ取りはマルウェア感染によって起こるケースが最も多く、早期に発見・駆除するほど被害を最小限に抑えられます。加えて、リアルタイム保護を有効にしておけば、脅威がデバイスに侵入する前にブロックできます。

ウイルス対策ソフトには無料版・有料版を含め多くの選択肢があります。リアルタイム保護、挙動検知、カスタマイズ可能なファイアウォールを備えた製品を選ぶとよいでしょう。中には、ウェブカメラへのアクセスを監視し、使用時に通知してくれるカメラプライバシー機能を搭載したものもあります。

使用していないときはウェブカメラを覆う

2016年、Meta(Facebook)のCEOであるマーク・ザッカーバーグが投稿した写真には、テープで覆われたウェブカメラが写っていました。このシンプルながら非常に効果的な対策により、本人の許可なく撮影されるのを防げます。仮にマルウェアが侵入してウェブカメラが起動しても、レンズが物理的に塞がれていれば撮影はできません。

方法はいくつかあり、不透明なテープや付箋を貼るだけでも十分ですし、安価なスライド式ウェブカメラカバーをオンラインで購入するのも一案です。

VPNを利用する

公共Wi-Fiは、特にパスワード保護がない場合、リスクが高くなります。公共Wi-Fiを使う際は、ExpressVPNのようなVPNを使うことをおすすめします。VPNに接続すると、通信がすべて暗号化されるため、ハッカーに盗み見される心配がありません。

さらに、ExpressVPNのような高性能VPNは、トラッカーや広告を排除し、悪質なサイトへのアクセスを防ぐことで、RATやスパイウェアに遭遇するリスクを低減します。

自宅では、ExpressVPNのVPNルーター設定を使えば、家庭内のすべてのデバイスをまとめて保護できます。多くのデバイスがある家庭でも、IoT機器を含めて守られるため安心です。

不審なリンクやメールを避ける

フィッシングメールは、リンクをクリックさせてマルウェアをダウンロードさせることを狙っています。メールサービスには対策機能がありますが、すべてを完全に防ぐことはできません。

そのため、心当たりのないメールには十分注意し、リンクをクリックする前に正規のURLかどうかを確認することが重要です。フィッシング対策機能を備えたウイルス対策ソフトを併用するのも効果的です。

不要なときはカメラへのアクセスを無効にする

ノートパソコンのカメラを使わないのであれば、完全に無効化しておくのがおすすめです。そうすることで、ハッカーに悪用され得る攻撃対象を大幅に減らせます。

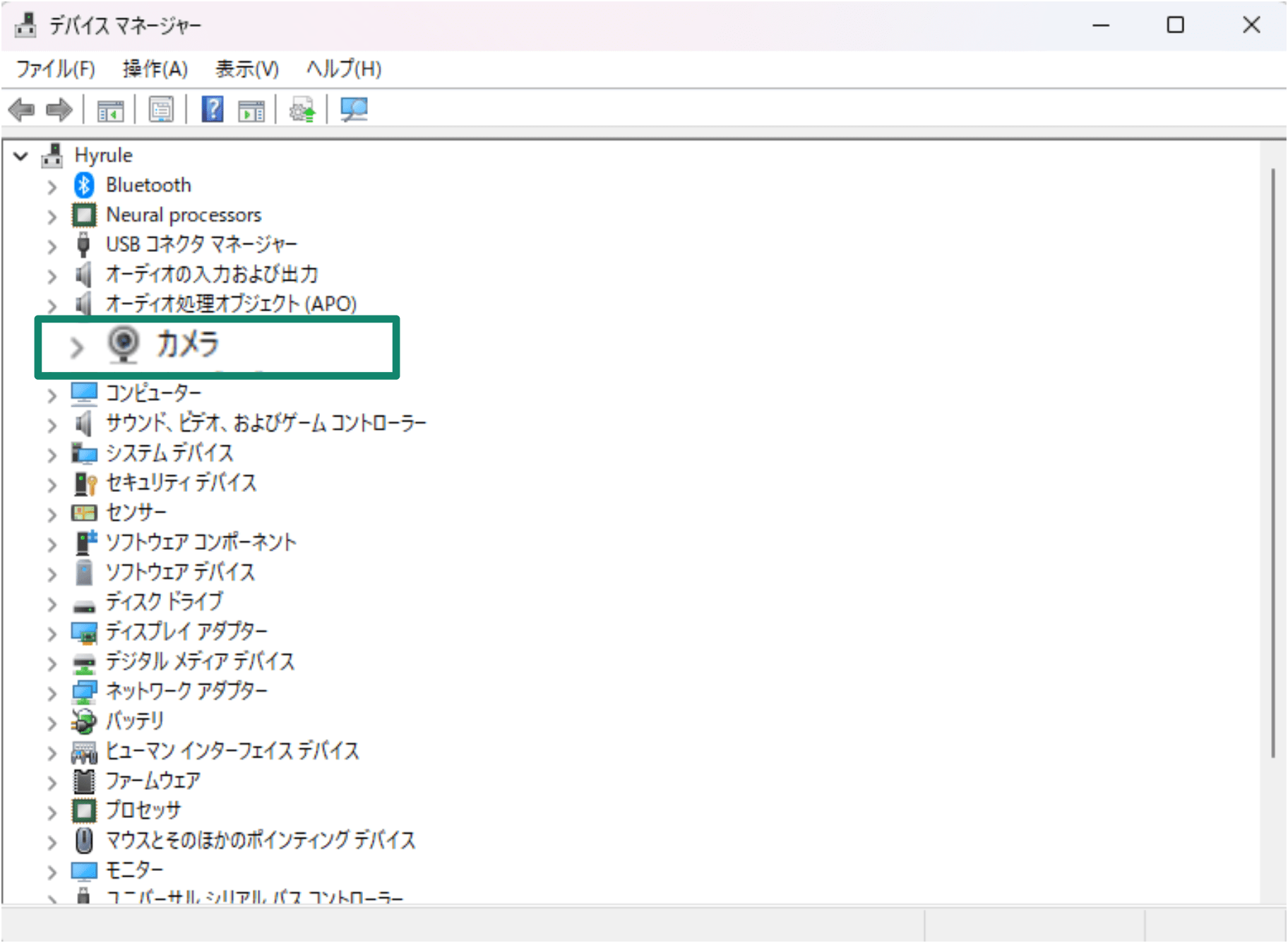

Windowsの場合:

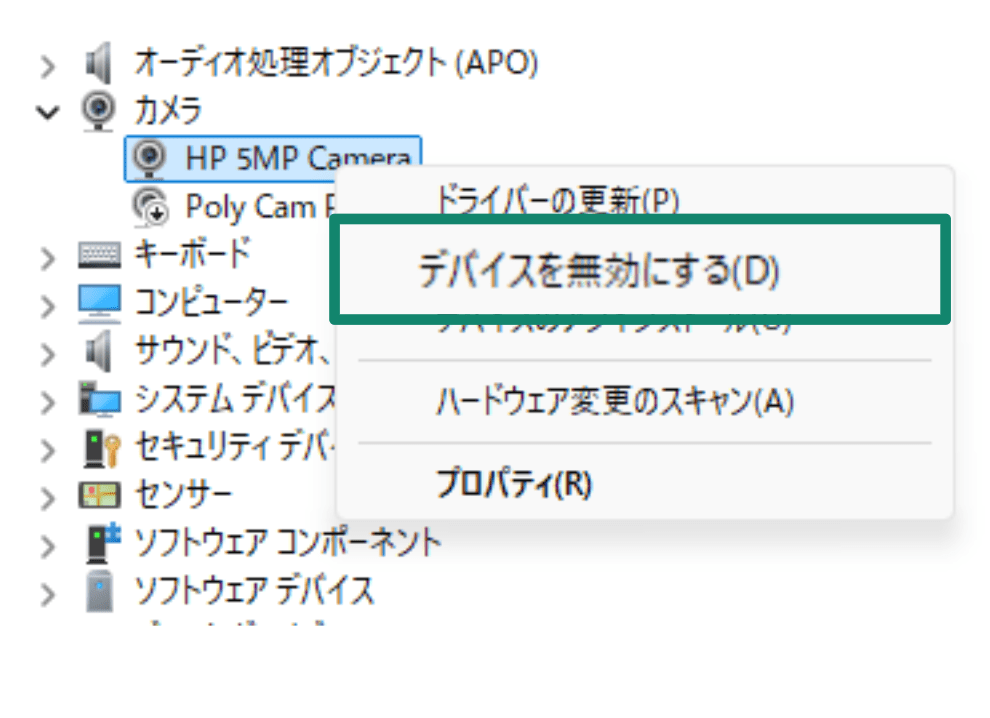

- デバイス マネージャーを開き、「カメラ」を探します。

- 表示されたウェブカメラを右クリックし、「デバイスを無効にする」を選択します。

- 後でウェブカメラを使う場合は、同じ手順で再度有効化できます。

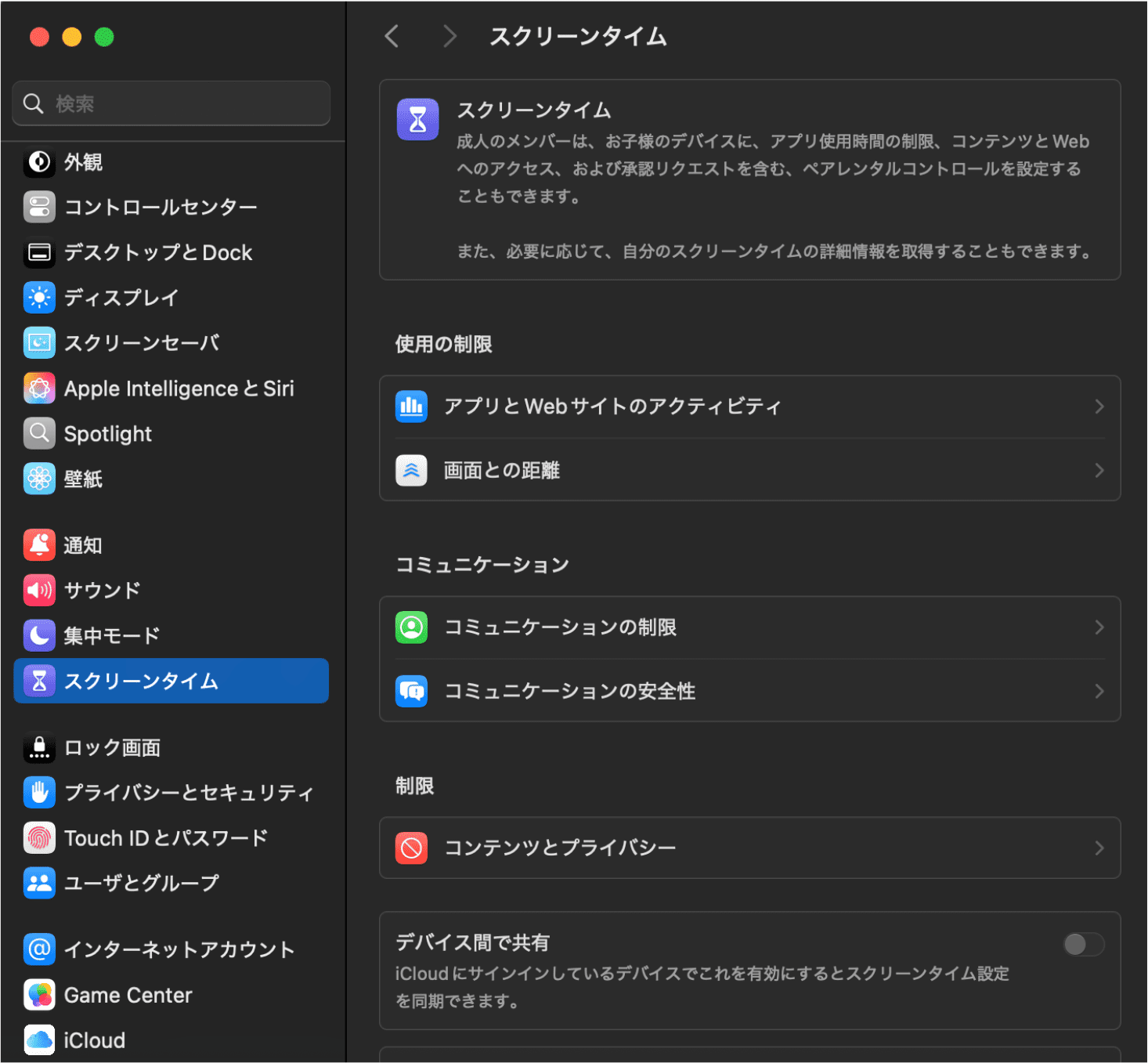

Macの場合:

- システム設定を開き、「スクリーンタイム」を選択します。

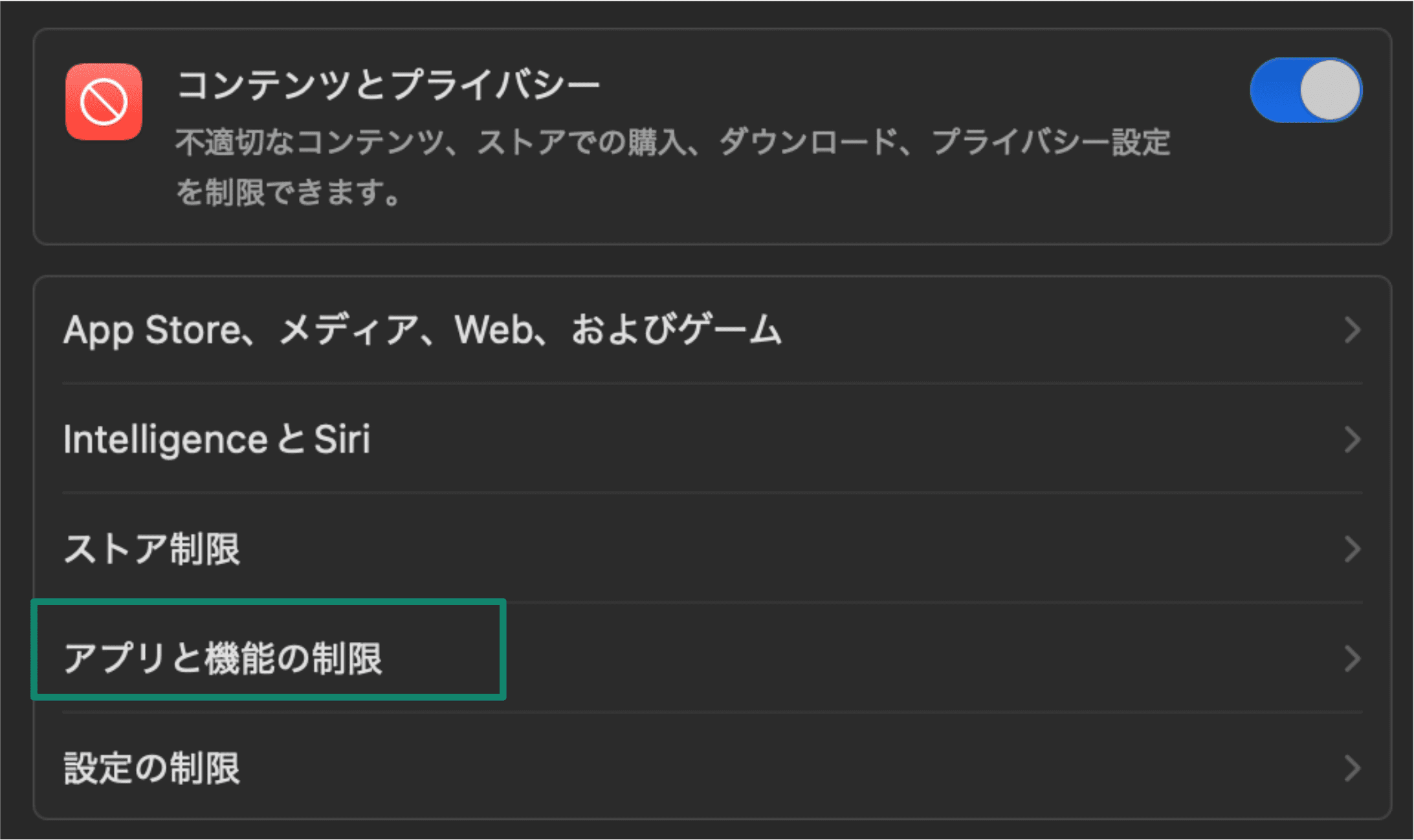

- 「コンテンツとプライバシー」を選び、「アプリと機能の制限」に進みます。

- 「カメラを許可」のチェックを外します。

モバイル端末では、カメラの権限設定を見直すことで、現在カメラへのアクセスが許可されているアプリをすべて無効にするのが、最も簡単な方法です。

FAQ:ウェブカメラ乗っ取りに関するよくある質問

誰かがウェブカメラ越しに見ているかどうか、どう判断できますか?

ウェブカメラ盗撮の代表的な兆候としては、カメラのランプが突然点灯する、不審なバックグラウンドアプリがカメラを使用している、パソコンの動作が重くなる、何もしていないのに通信量が増える、といった点が挙げられます。

ウェブカメラは遠隔からハッキングされますか?

はい、遠隔からハッキングされる可能性があります。RAT などのマルウェアが使われることが多いほか、スパイウェアも利用されます。これらはフィッシングメールや不正ダウンロード、安全でない拡張機能を通じて拡散されるため、ダウンロードを検査し、悪意のあるサイトへのアクセスを防げるウイルス対策ソフトを使うと安心です。

どのアプリがウェブカメラを使用しているか確認できますか?

はい、カメラへのアクセス権限を持つアプリを確認できます。Mac や Windows では「プライバシーとセキュリティ」の設定から確認でき、モバイル端末では設定アプリ内のアプリ権限一覧で確認可能です。

ウェブカメラは常に覆っておくべきですか?

はい、その方が安全です。ウェブカメラを物理的に覆うことは、盗み見を防ぐシンプルで効果的な方法です。レンズが塞がれていれば、たとえハッキングされていても撮影はできません。

使っていないのにウェブカメラのランプが点灯するのはなぜですか?

Google Meet や Zoom などのビデオツールが正しく終了していない可能性や、カメラ権限が残ったままのブラウザタブが原因の場合があります。一方で、マルウェアやスパイウェアがカメラを起動している可能性もあります。原因が分からない場合は、フルスキャンを実行することをおすすめします。

ウェブカメラがオンかどうかはどう分かりますか?

多くのウェブカメラには使用中を示すランプがありますが、これを回避するマルウェアも存在します。そのため、専用のカメラ監視ツールを使うのが安心です。少しでも不安を感じたら、ウェブカメラを覆い、インターネットを切断し、ウイルス対策ソフトでフルスキャンを実行してください。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手