¿Qué es una subred? Guía completa sobre subredes, VPN y seguridad en la red

Una subred es un concepto clave en las redes que consiste en dividir una red en segmentos más pequeños. Esto permite estructurar las redes para que los dispositivos y servicios puedan comunicarse de forma eficaz y segura.

En esta guía explicaremos los fundamentos de las subredes, cómo se calculan, cómo interactúan con las VPN y cómo afectan a la seguridad general de la red.

Comprender las subredes en las redes

Las subredes son esenciales para organizar, mantener y proteger las redes. A continuación te explicamos qué son, cómo funcionan y qué ventajas principales ofrecen.

¿Qué es una subred? Definición y conceptos básicos

Una subred es un segmento lógico más pequeño de una red. "Lógica" en este caso significa que la subred se crea dividiendo el rango de direcciones IP (Internet Protoccol) de una red en secciones, en lugar de separar físicamente los dispositivos.

Cada subred funciona como una minirred independiente y utiliza routers y máscaras de subred para gestionar las comunicaciones con otras subredes, sistemas y servicios online.

Cómo funcionan las subredes para segmentar las redes

Las redes utilizan direcciones IP para comunicarse y compartir datos. Cada red tiene un rango específico de direcciones IP, y cada dispositivo conectado recibe una IP única que lo identifica. La división en subredes divide este rango IP en grupos más pequeños, llamados subredes.

Una máscara de subred define entonces qué parte de la dirección IP identifica a la subred y qué parte identifica al dispositivo individual (también llamado host). Los routers utilizan máscaras de subred para comprobar si el tráfico debe ir a dispositivos dentro de la subred o fuera de ella.

Por qué es importante la subred para un diseño de red seguro

La subred ayuda a organizar y proteger una red dividiéndola en secciones más pequeñas y controladas. Esto permite aislar las áreas que gestionan datos sensibles y garantizar que sólo puedan acceder a ellas los usuarios autorizados. También limita el impacto de un dispositivo o sistema comprometido.

Más allá de la seguridad, la subred también mejora el rendimiento general y simplifica la resolución de problemas. Los segmentos más pequeños son más fáciles de supervisar, solucionar problemas y mantener, lo que permite a los equipos informáticos detectar y solucionar los problemas más rápidamente.

Explicación del direccionamiento IP y las máscaras de subred

Para entender la división en subredes, también tienes que entender cómo funcionan juntas las direcciones IP y las máscaras de subred. Estos elementos determinan dónde se encuentra un dispositivo en la red y cómo se mueven los datos entre subredes.

Cómo se estructuran las direcciones IP

Cada dirección IP tiene dos partes: el ID de red y el ID de host. El punto exacto en el que se divide la dirección depende de la máscara de subred. Esta estructura te permite agrupar los dispositivos de forma lógica dentro de una red, pero manteniendo la identificación única de cada uno de ellos.

También hay dos versiones de direcciones IP: IPv4 e IPv6. Una dirección IPv4 consta de cuatro números (llamados octetos) separados por puntos, algo así 192.168.4.28. Una dirección IPv6, en cambio, contiene ocho grupos de cuatro dígitos hexadecimales separados por dos puntos, como 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

¿Qué es una máscara de subred?

En IPv4, una máscara de subred es un número de 32 bits que separa el ID de red del ID de host en una dirección IP. Los routers utilizan máscaras de subred para determinar si un dispositivo está en la misma red o si los datos deben enviarse a otra subred. Algunos ejemplos habituales son 255.255.255.0, 255.255.0.0, y 255.255.255.192, cada uno de los cuales representa distintos tamaños de red.

Para conocer en profundidad cómo funcionan, puedes leer nuestra guía completa sobre las máscaras de subred.

ID de red vs. ID de host

He aquí en qué se diferencian estos términos:

- ID de red: Define el segmento de red al que pertenece una dirección IP.

- ID de host: Hace referencia a un dispositivo concreto dentro de esa red.

Como ejemplo, utilicemos 192.168.4.28 como dirección IP y 255.255.255.0 como máscara de subred. La máscara de subred nos dice cuántos bits de la dirección IP son para la red y cuántos para el host. En esta situación, 192.168.4.0 sería el ID de red y .28 sería el ID de host.

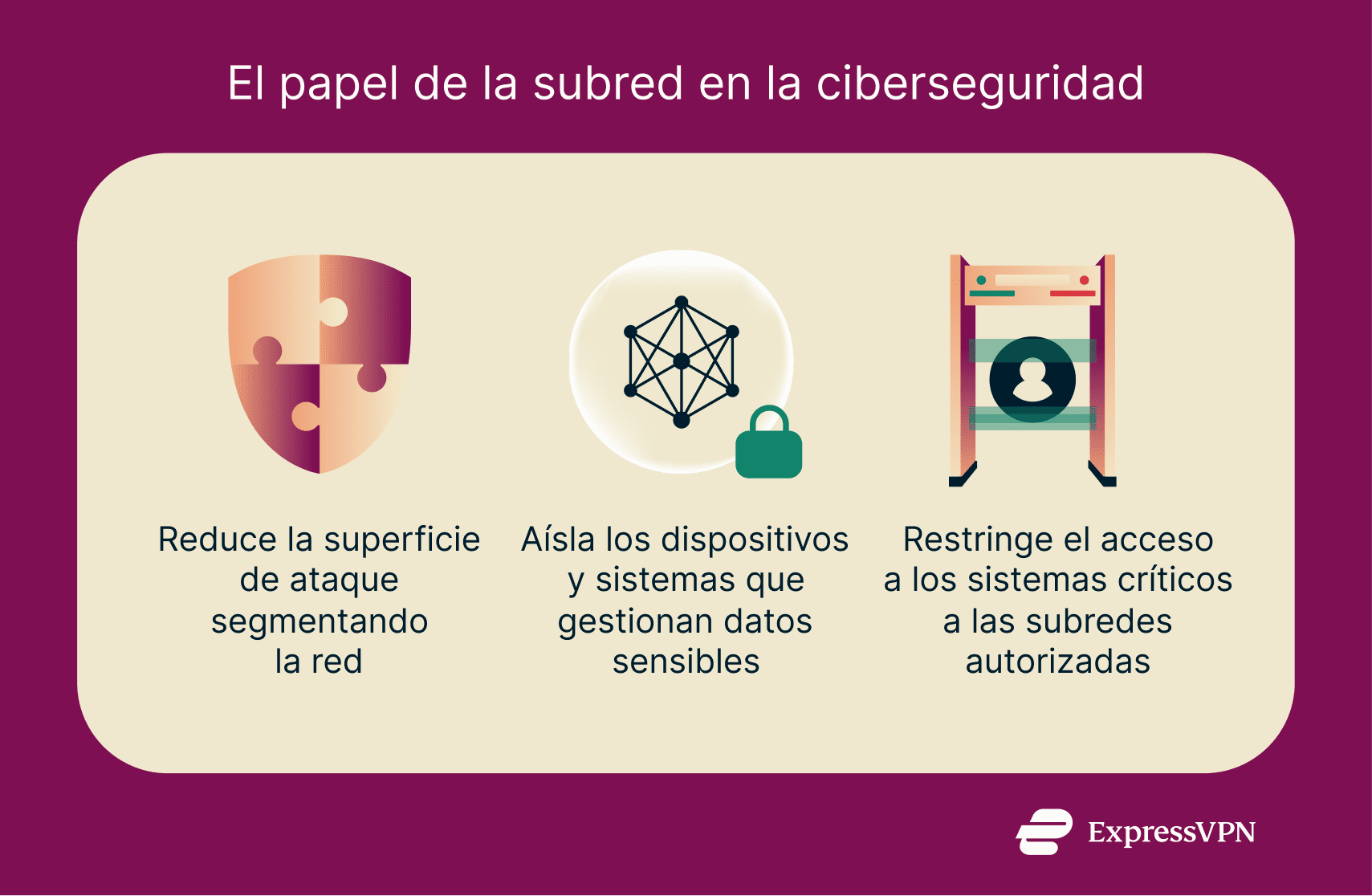

El papel de la subred en la ciberseguridad

La subred desempeña un papel importante en la ciberseguridad porque refuerza las defensas de la red y limita las posibles vías de ataque. También ayuda a aislar datos y dispositivos valiosos, contribuyendo a garantizar que sólo los usuarios autorizados puedan acceder a ellos. Sin embargo, la creación de subredes requiere políticas de seguridad sólidas, normas de acceso estrictas y una supervisión constante para ser realmente eficaz.

Cómo reducen las subredes las superficies de ataque

Una superficie de ataque incluye todos los puntos de entrada y vulnerabilidades potenciales que un ciberdelincuente puede explotar. La subred ayuda a reducir esta superficie segmentando una red. Si una subred se ve comprometida, los atacantes no pueden acceder inmediatamente a todos los sistemas conectados.

Esto significa que la creación de subredes puede reducir el movimiento lateral de un atacante, impidiéndole profundizar dentro de una red. Por ejemplo, aunque un ciberdelincuente obtenga acceso no autorizado utilizando una clave de seguridad de red, no podrá moverse fácilmente entre subredes sin pasar por routers y cortafuegos que apliquen estrictas normas de acceso y políticas de seguridad.

La subred también mejora la supervisión de amenazas, ya que las herramientas de seguridad pueden centrarse en segmentos específicos. Esto facilita la detección y respuesta a actividades sospechosas.

Aislar los dispositivos sensibles y el tráfico interno

Las organizaciones pueden colocar los servidores que manejan información confidencial, como datos financieros o de RRHH, en subredes dedicadas para restringir el acceso. También pueden filtrar y registrar el tráfico entre subredes para reforzar la protección de datos y el cumplimiento de la normativa sobre privacidad, como el Reglamento General de Protección de Datos (RGPD), por ejemplo.

Además, las empresas pueden configurar subredes separadas para el tráfico de invitados, a fin de asegurarse de que los dispositivos no gestionados no puedan acceder a la red principal de la empresa.

Control de acceso a la red con subredes

Los administradores de red pueden asignar subredes específicas a departamentos concretos, como por ejemplo garantizar que sólo el personal responsable de las nóminas del departamento de administración pueda acceder a los datos financieros de los empleados. Agrupar usuarios y dispositivos por subred también facilita la gestión y supervisión de los permisos. Además, los equipos de seguridad informática pueden reforzar aún más la protección permitiendo el acceso a los sistemas críticos sólo desde los rangos de IP de subred aprobados.

Riesgos de seguridad comunes en subredes mal configuradas

Sin unas políticas de seguridad sólidas y una organización adecuada de la red, la creación de subredes puede poner en peligro los datos en lugar de protegerlos. He aquí algunos errores comunes de configuración y riesgos asociados que debes tener en cuenta:

- Diseño de red plana: Una gran subred sin más segmentación aumenta la superficie de ataque y permite el movimiento lateral si los atacantes obtienen acceso no autorizado.

- Solapamiento de subredes: Dos o más subredes que utilicen el mismo rango de direcciones IP pueden provocar errores de enrutamiento y exponer el tráfico interno, pudiendo filtrar datos confidenciales.

- Falta de registro: Si el tráfico entre subredes no se supervisa adecuadamente, resulta difícil detectar actividades sospechosas o ciberataques entre segmentos.

- Aislamiento deficiente: Las redes de invitados o Internet de las Cosas (IoT) deben estar totalmente separadas de las subredes que alojan sistemas o datos críticos. De lo contrario, los atacantes podrían explotar los dispositivos conectados como puntos de entrada a la red principal.

Cómo funcionan las subredes con las VPN

Las redes privadas virtuales (VPN) suelen utilizarse en redes con subredes para mejorar la seguridad y la conectividad remota, pero pueden producirse conflictos si la red no está bien configurada. Esta sección se centra en las VPN de tipo empresarial. Las VPN comerciales no suelen afectar a las redes con subredes porque están diseñadas para evitar conflictos utilizando grupos de direcciones IP independientes y a gran escala.

Qué ocurre cuando utilizas una VPN en una red con subredes

Cuando te conectas a una VPN, ésta asigna a tu dispositivo una dirección IP virtual de su propia subred (la red remota de la VPN). Esta nueva IP identifica tu dispositivo en la subred de la VPN, permitiéndole comunicarse con otros sistemas conectados a la VPN. Tu dirección IP local sigue existiendo, pero sólo se utiliza para comunicarte en tu subred local. Esta configuración también ayuda a evitar que terceros malintencionados rastreen tu dirección IP real o rastreen la actividad de la red.

La VPN encripta todos los datos intercambiados entre tu subred y sus servidores, haciendo mucho más difícil que alguien pueda vigilarlos o interceptarlos. Todo el tráfico encriptado por VPN está lógicamente separado de las comunicaciones internas de tu subred y de cualquier tráfico público externo, lo que garantiza que los datos permanezcan privados y protegidos.

Túnel dividido y enrutamiento de subredes en VPNs

El túnel dividido es una función que te permite elegir qué tráfico pasa por el túnel VPN cifrado y qué datos utilizan tu conexión local. Los administradores de red suelen configurarlo para optimizar la velocidad y el uso del ancho de banda o aislar subredes sensibles. Por ejemplo, podrían dirigir todo el tráfico relacionado con el trabajo a través de la VPN, mientras permiten que la navegación normal por Internet utilizando la conexión local.

Conflictos de subred en la VPN y cómo evitarlos

Los conflictos de subred en la VPN se producen cuando dos o más redes utilizan las mismas direcciones IP. Esto puede ocurrir si la subred de una VPN se solapa con la subred de un departamento local (como RRHH, por ejemplo), o si dos redes VPN diferentes utilizan el mismo rango IP.

La forma más fácil de evitar conflictos es asegurarse de que cada subred utiliza un rango de direcciones IP único. Si eso no es posible, puede configurarse la NAT (Network Address Translation) para que se comuniquen los dispositivos de subredes superpuestas. Sin embargo, la NAT por sí sola no resuelve totalmente el problema, y normalmente es necesario configurar reglas de enrutamiento o reenvío de puertos adicionales para que el tráfico se dirija a los dispositivos correctos a través de las redes.

Cómo crear y gestionar subredes

Para crear subredes, primero tienes que entender cómo se asignan y organizan las direcciones IP mediante la notación de CIDR (Classless Inter-Domain Routing). Aunque las subredes pueden crearse manualmente, la mayoría de los administradores de red utilizan herramientas especializadas para calcularlas, configurarlas y supervisarlas con eficacia.

Notación CIDR y bloques de direcciones

CIDR es la norma moderna para asignar y organizar las direcciones IP. Introducido en 1993, sustituyó al antiguo sistema de direccionamiento IP por clases (Clases A, B, C, D y E). Se utiliza tanto en IPv4 como en IPv6, y en este último se utilizan bloques de direcciones más grandes.

CIDR es más eficiente porque permite bloques de direcciones IP de tamaños flexibles en lugar de límites de clase fijos, lo que reduce el espacio de direcciones desperdiciado. Utiliza una barra seguida de un número, llamada longitud del prefijo, para indicar cuántos bits definen la parte de red de la dirección (por ejemplo, /24, /25 o /26).

La notación CIDR también se corresponde con máscaras de subred, mostrando cuántas direcciones hay disponibles en cada bloque. Por ejemplo, un prefijo /23 incluye 512 direcciones y utiliza 255.255.254.0 como máscara de subred, mientras que un prefijo /24 tiene 256 direcciones y 255.255.255.0 como máscara de subred. La mayoría de las organizaciones que asignan IPs, como los registros de Internet, publican listas CIDR que muestran qué bloques de direcciones están asignados a redes concretas.

Cálculo de subredes paso a paso

Las subredes suelen calcularse con herramientas especializadas porque es más rápido y preciso. Dicho esto, entender cómo se calculan te ayuda a ver cómo se dividen las IP. He aquí un resumen rápido:

- Empieza con la dirección de la red base y su máscara de subred. Para este ejemplo, vamos a utilizar 192.168.3.0/24.

- Decide cuántas subredes necesitas en función de los departamentos, dispositivos o ubicaciones.

- Toma prestados bits del ID de host. Cada bit prestado duplica el número de subredes pero reduce a la mitad el número de hosts disponibles. Nuestro ejemplo /24 tiene 256 direcciones. Tomar prestado un bit crea dos subredes /25, cada una con 128 direcciones.

- Escribe las nuevas máscaras de subred. Para /25, la nueva máscara es 255.255.255.128.

- Enumera las direcciones de red y de difusión que no se pueden utilizar. La dirección de red es siempre la primera del rango, y la dirección de difusión es la última. Por ejemplo, la primera subred utiliza 192.168.3.0 como dirección de red y 192.168.3.127 para la difusión.

- Observa el rango de hosts utilizables (las IP que se pueden asignar a los dispositivos). En nuestro ejemplo, el rango utilizable de la primera subred es 192.168.3.1-192.168.3.126.

- Asegúrate de que el rango IP de cada subred es único para evitar solapamientos.

- Asigna las subredes de forma lógica, como una por departamento o ubicación.

Herramientas y scripts para la gestión de subredes

- Calculadoras de subredes: Aplicaciones online que calculan rangos de red, difusión y host.

- Ejemplos: Calculadora de subredes IP, Calculator.net.

- Servicios de gestión de direcciones IP: Plataformas que ofrecen visualización de subredes y solucionan problemas de conectividad.

- Ejemplos: phpIPAM, SolarWinds.

- Herramientas de línea de comandos: Utilidades que se ejecutan en un entorno de línea de comandos y proporcionan información o diagnósticos rápidos de la red.

- Ejemplos: ipconfig, netstat, traceroute.

- Herramientas de scripting: Scripts y bibliotecas que gestionan subredes mediante programación o automatizan la validación de subredes.

- Ejemplos: Python, PowerShell.

- Plataformas de supervisión: Programas que rastrean el uso de subredes, detectan conflictos y comprueban el estado general de la red.

- Ejemplos: Nagios, Paessler PRTG.

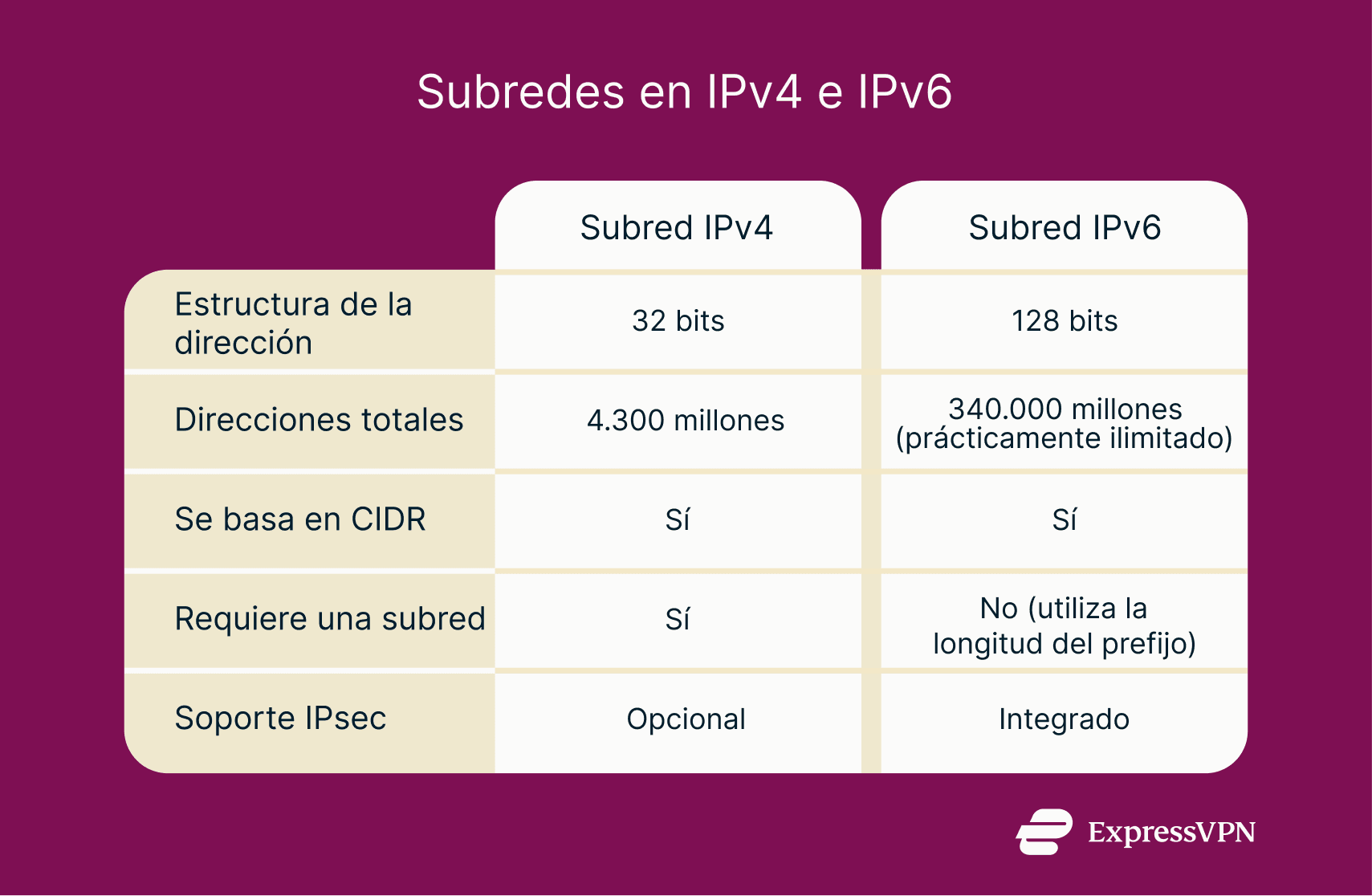

Subredes en IPv4 e IPv6

La IPv4 e IPv6 utilizan la subred para organizar y dirigir el tráfico de red, pero lo hacen de forma diferente. Por ejemplo, cada protocolo utiliza su propio formato de dirección. Además, IPv6 ofrece mayor flexibilidad y escalabilidad, mientras que IPv4 sigue estando limitado debido a su menor espacio de direcciones.

Conceptos básicos de subredes IPv4

La subred IPv4 se basa en CIDR y máscaras de subred, siendo su principal objetivo gestionar la escasez de direcciones. Como IPv4 utiliza una estructura de 32 bits, admite unos 4.300 millones de direcciones. Esta limitación llevó al uso generalizado de la subred y el NAT para asignar y gestionar las direcciones IP de forma eficiente. Aunque la IPv4 sigue utilizándose ampliamente en la actualidad, las redes mundiales siguen en transición hacia el IPv6.

Subredes IPv6 y longitud del prefijo

IPv6 utiliza una estructura de 128 bits, lo que proporciona un conjunto casi ilimitado de direcciones (alrededor de 340 undecilillones). La subred en IPv6 no se centra en ahorrar espacio de direcciones, sino en crear un diseño de red lógico y jerárquico.

Al igual que IPv4, IPv6 se basa en CIDR, pero sustituye las máscaras de subred por longitudes de prefijo, donde /64 es la norma para la mayoría de las subredes. Cada subred /64 incluye más de 18 quintillones de direcciones, lo que garantiza que cada dispositivo tenga una IP única global y elimina la necesidad de NAT.

Cómo las subredes IPv6 mejoran la seguridad y la eficacia

La subred IPv6 ofrece las siguientes ventajas:

- Aislamiento mejorado: Hace que adivinar las IP sea prácticamente imposible debido al enorme espacio de direcciones, lo que reduce aún más la superficie de ataque.

- Soporte IPsec nativo: Soporta el protocolo IPsec por defecto, lo que facilita la configuración de comunicaciones cifradas entre subredes.

- Tráfico de difusión reducido: Sustituye las difusiones por comunicación multidifusión, limitando el tráfico innecesario y reduciendo la congestión de la red.

- Mejor gestión del tráfico: Facilita la aplicación de reglas de acceso, políticas de enrutamiento y restricciones de cortafuegos basadas en los límites de los prefijos.

- Buena escalabilidad: Permite un diseño de subred limpio y jerárquico para empresas e ISP, lo que simplifica la futura ampliación de la red.

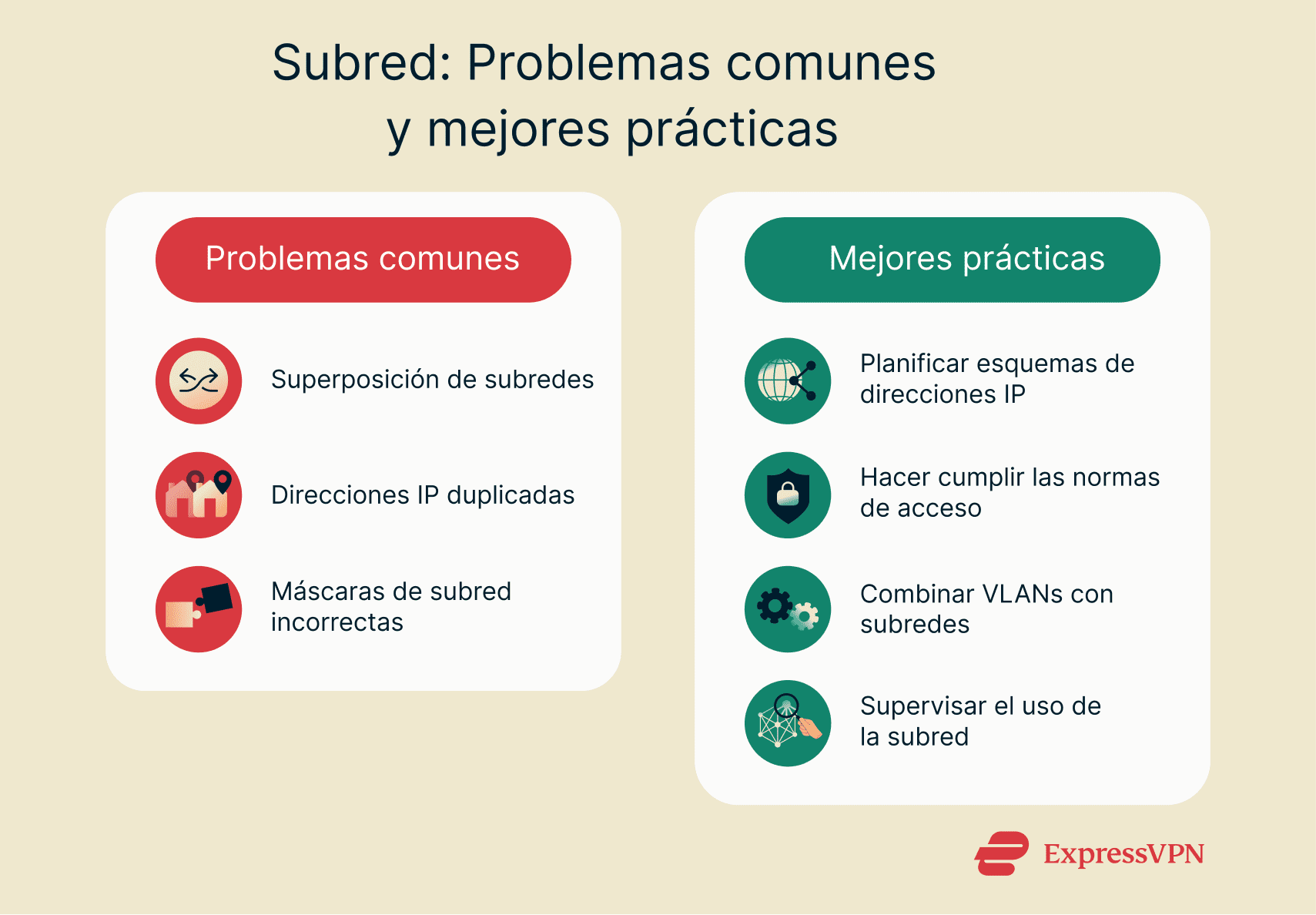

Problemas comunes y mejores prácticas

Las subredes mal diseñadas pueden provocar problemas de rendimiento, errores de conectividad e incluso vulnerabilidades de seguridad. En esta sección se tratarán los problemas más comunes que pueden surgir y también se expondrán algunas prácticas recomendadas para crear subredes seguras.

Subredes mal configuradas y conflictos de IP

Éstos son los problemas más comunes con las subredes y las direcciones IP:

- Subredes solapadas: Si dos subredes utilizan el mismo rango de direcciones IP, se crean confusiones de enrutamiento y hosts inalcanzables. Por ejemplo, si dos ubicaciones utilizan 192.168.3.0/24, los routers no podrán distinguirlas.

- Duplicar direcciones IP: Puede asignarse la misma IP a dos dispositivos debido a errores humanos o configuraciones erróneas del DHCP, causando problemas de conectividad o accesos intermitentes.

- Máscaras de subred incorrectas: Si la máscara de subred de un dispositivo no coincide con la del resto de la red, puede provocar errores de comunicación y fallos en la configuración IP.

Mejores prácticas para el diseño seguro de subredes

Estas son las mejores formas de asegurar las subredes:

- Planifica esquemas de direcciones IP: Diseña una estructura clara y jerárquica, y evita reutilizar rangos de direcciones entre ubicaciones o VPNs.

- Aplica reglas de acceso: Utiliza enrutadores y cortafuegos para asegurarte de que sólo las subredes autorizadas pueden acceder a los sistemas y recursos críticos.

- Combinar VLANs con subredes: Divide la red física en varias redes virtuales (VLAN) y asigna a cada una su propia subred para mejorar el aislamiento del tráfico.

- Monitoriza el uso de subredes: Utiliza herramientas de monitorización de IP y redes para detectar posibles problemas de seguridad, como dispositivos no autorizados o comportamientos sospechosos de enrutamiento.

PREGUNTAS FRECUENTES: Dudas habituales acerca de las subredes

¿Cuántas subredes hay en un /24?

Una red /24 tiene 256 direcciones IP en total. Por sí sola, es una subred con 254 hosts utilizables (porque la primera y la última dirección están reservadas para la red y las direcciones de difusión). Si la divides aún más, puedes crear hasta 64 subredes (utilizando /30), y cada subred contendrá cuatro direcciones IP. De éstas, sólo dos direcciones serían utilizables por los dispositivos, ya que las otras dos son las direcciones de red y de difusión.

¿Cómo mejora la subred la seguridad de la red?

La creación de subredes puede reforzar la seguridad de la red porque divide una red en segmentos más pequeños que aíslan los datos y dispositivos valiosos. Esto limita el movimiento de los atacantes si acceden a una parte de la red. Los administradores también pueden utilizar subredes para controlar el acceso a información sensible, como permitir que sólo el personal de RRHH vea la información de contacto de los empleados.

¿Cómo utilizan las VPN las subredes?

Las VPN utilizan subredes para gestionar y enrutar el tráfico de red cifrado. Cuando te conectas a una VPN, ésta asigna a tu dispositivo una dirección IP virtual de su propia subred, separada de tu red local. Esta dirección IP ayuda al servidor VPN a identificar tu dispositivo dentro de su red privada, permitiéndole enrutar datos de forma segura entre tu dispositivo y su subred.

¿Cuál es la diferencia entre una subred, una VPN y una VLAN?

Una subred es una división lógica de una red IP que ayuda a encaminar el tráfico de forma eficiente. Una red privada virtual (VPN) es un servicio online seguro que cambia tu dirección IP y cifra tu tráfico web, dificultando el control de tu actividad. Una red de área local virtual (VLAN) es una segmentación lógica de una red física que separa los dispositivos de una misma LAN o conmutador para mejorar la organización y la seguridad.

¿Pueden las subredes proteger frente a los ciberataques?

Sí, porque reducen la superficie de ataque al dividir una red en segmentos más pequeños y aislados. Esto dificulta a los ciberdelincuentes moverse por la red si acceden a una zona. También ayuda a los equipos de seguridad informática a detectar y contener las amenazas más rápidamente, y a los administradores aplicar controles de acceso a los datos sensibles.

¿Qué es la subred frente a la superred?

Mientras que una subred divide una gran red en segmentos más pequeños, una superred hace lo contrario. Combina varias redes pequeñas en una sola más grande. Una superred ayuda a maximizar el uso del espacio de direcciones IP, lo que es especialmente importante en las redes IPv4. También puede mejorar la eficacia del enrutamiento y reducir la sobrecarga del enrutador minimizando el número de rutas que hay que almacenar y gestionar.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN